En virtud del acuerdo, everis incorporará a su cartera de servicios para el mercado americano las distintas soluciones biométricas de FacePhi, como el onboarding digital o el reconocimiento facial.

El Equipo de Respuesta a Emergencias de Sistemas Industriales de Kaspersky (ICS CERT) se ha unido oficialmente a FIRST, el Foro mundial de Equipos de Seguridad y Respuesta a Incidentes. Por tanto, a partir de ahora, colaborará con el principal grupo técnico internacional formado por 540 CERTs de gobiernos y sector privado.

Hay una serie de factores que van a influir en las estrategias de ciberseguridad en 2021, con un elemento común que es crítico para cualquier organización: proteger su perímetro de red para poder contener los ataques. Repasamos las principales tendencias que recopila Extreme Networks en un informe.

La identidad digital permitirá a los operadores de redes móviles ingresar más de 8.000 millones de dólares en 2025, frente a los 1.300 millones que se generarán en 2020. Según esta consultora, van a desempeñar un papel cada vez más relevante a la hora de verificar la identidad de los usuarios.

El Índice de Riesgo Cibernético, que acaba de hacer público Trend Micro, revela que cerca de una cuarta parte de las organizaciones del mundo ha sufrido siete o más ciberataques en el último año. Observando las respuestas de las compañías, se deduce que el riesgo de ataques en los próximos meses es elevado y, es más, las empresas cr...

Durante seis meses la española CounterCraft ha trabajado directamente con el equipo de ciberdefensa de la OTAN para crear un experimento que permite, entre otras cosas, conocer cómo la tecnología de engaño modifica el comportamiento del atacante.

Ante el aumento de las compras online, es vital evitar el robo de los datos de la tarjeta de crédito y su uso fraudulento. Otras estafas habituales son las notificaciones de envío fraudulentas, los emails de phishing que prometen grandes descuentos y los mensajes de phishing por SMS.

En un escueto comunicado, la Agencia Europea del Medicamento explica que ha sido víctima de un ciberataque, del que de momento no ha dado más detalles. Solo informa de que está en marcha una investigación en la que cooperan las fuerzas de seguridad con otras entidades relevantes.

Al final, no ha podido ser. León no albergará la Agencia Europea de Ciberseguridad. En su lugar, ha sido elegida Bucarest como la mejor opción entre las cinco ciudades candidatas.

La automatización gana relevancia en el campo de la ciberseguridad, y será utilizada tanto por los atacantes como por los defensores. Según las predicciones de WatchGuard para 2021, será clave en los ataques para impulsar oleada de spear phishing y, al mismo tiempo, los proveedores de alojamiento en la nube la utilizarán para adopta...

Siete de cada diez españoles realizan ahora más operaciones bancarias online que antes de la pandemia y los ciberdelincuentes tratarán de aprovecharlo lanzando ataques contra los usuarios y contra los sistemas de las entidades. Excem ha reunido unas recomendaciones para que las entidades protejan sus activos y los datos de sus clien...

Lo venían advirtiendo varias firmas de seguridad y ahora INTERPOL ha alertado del interés de las redes de delincuencia organizada, tanto física como online, por las vacunas contra el coronavirus. Ya se han producido varios ataques, uno de ellos en España: la farmacéutica gallega Zendal, que fabrica la vacuna, ha sido víctima de una ...

Los planes de ciberseguridad que incluyen actualizaciones tecnológicas de forma proactiva e integración de las diferentes soluciones tecnológicas tienen más probabilidades de éxito. En concreto, las aumentan en un 12,7 y en un 10,5%, respectivamente. Hay más factores que Cisco resume en un estudio en el que han participado 4.800 pro...

El titular de la cartera de Interior, Fernando Grande-Marlaska, ha anunciado que la Policía Nacional integrará el DNI en el móvil para crear un documento de identidad digital para proporcionar mayor protección contra los ciberdelitos, reforzar la seguridad de las operaciones digitales y potenciar la Administración electrónica.

Según FireEye el ciberataque, realizado por una nación estado que previsiblemente sería Rusia, ha permitido robar herramientas utilizadas por el Red Team de la compañía y que se pueden utilizar para montar ciberataques por todo el mundo.

Security Fabric de Fortinet, combinado con la plataforma SaaS de diagnóstico y supervisión de red escalable de Panopta, permite a Fortinet ofrecer una solución de seguridad de red más completa, con nuevas capacidades de monitorización de red, detección y respuesta a incidentes.

Las pérdidas que generan los ciberdelitos a nivel mundial han aumentado un 50% desde 2018 y superan ya el billón de dólares cada año. El robo de propiedad intelectual y los delitos financieros representan al menos el 75% de las pérdidas y son la mayor amenaza para las organizaciones.

Dirigida a organizaciones implicadas en el proceso de la cadena de frío, como la Dirección General de Fiscalidad y Unión Aduanera de la Comisión Europea, la campaña de phishing buscaba recopilar credenciales para acceder a información relacionada con la distribución de la vacuna.

Acronis ha desvelado sus previsiones para 2021, año en el que está convencida de que se producirá un agresivo incremento de la actividad de los ciberdelincuentes, cuyos ataques se centrarán en la filtración de datos. El ransomware va a seguir siendo la principal amenaza, según la compañía.

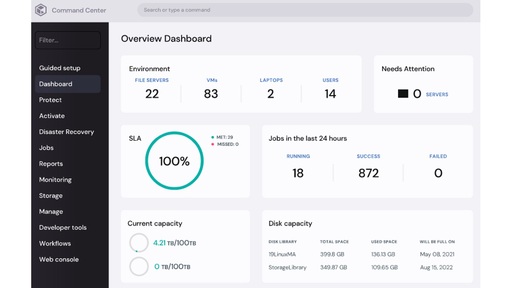

La nueva versión simplifica la recuperación frente a desastres en entornos de nube híbrida. Entre sus novedades destaca que automatiza la recuperación con replicación continua para cargas de trabajo de VMware y que ofrece orquestación en entornos on-premise y cloud.