La compañía ha respondido implementando tres capas de protección, que incluyen actualizaciones de firmas automáticas, actualizaciones de firmas manuales y una actualización integral para reducir los riesgos potenciales, la cual ya está a disposición de los clientes.

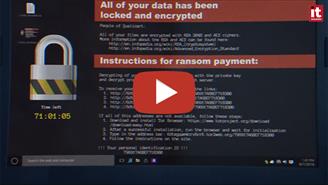

'No More Ransom' ha cumplido este mes tres años desde su puesta en marcha. Este servicio ha ayudado en este tiempo a más de 200.000 víctimas de ransomware y ha evitado que 108 millones de dólares fueran a parar a manos de los ciberdelincuentes. Un total 42 Fuerzas de Seguridad, junto con organismos de la UE y más de 100 empresas, fo...

Un informe de Check Point en el que analiza las tendencias que se han producido en los incidentes de la primera mitad del año, sostiene que "ningún entorno es inmune a los ciberataques", si bien se han concentrado en la banca móvil, la cadena de suministro de software, el correo electrónico y cloud.

Check Point empezará a entregar en septiembre tres nuevos modelos de gateways de seguridad que acaba de anunciar: son los modelos 16000 Base, 16000 Plus y el 26000 Turbo, que vienen a ampliar sus respectivas series.

Los ataques por malware se redujeron a nivel mundial en la primera mitad de año, según el informe mundial de amenazas cibernéticas de SonicWall. En cambio, los datos confirman un aumento de los ataques cibernéticos mediante ransomware-as-a-service, cryptojacking y kits de malware de código abierto.

La Comisión Europea ha decidido llevar a Grecia y España ante el Tribunal de Justicia de la Unión Europea por no trasponer las normas europeas de protección de datos personales en el ámbito penal. La multa podría ascender a 8,9 millones de euros.

Las soluciones de inteligencia artificial están encontrando huecos para crecer en muchos ámbitos. En seguridad no es nueva y los grandes actores de este mercado la utilizan para lidiar contra las amenazas desde hace tiempo. Y así también lo ha hecho Minsait, que ha desarrollado Onesait Behavior Fraud, una solución de ciberseguridad...

Estamos ante la cuarta revolución industrial ensombrecida por la mano alargada de los ciberincidentes, pero un estudio de Trend Micro pone de relieve que no solo los delincuentes están ojo avizor, sino que las organizaciones no son todo lo cuidadosas que deberían. Y aquí está el dato: el 65% de los entornos de fabricación utilizan s...

La cifra de usuarios afectados por el robo de contraseñas pasó de menos de 600.000 en el primer semestre de 2018 a más de 940.000 en el mismo período de 2019, según los datos de Kaspersky. Esto supone un aumento del 60%.

El coste anual derivado de los ciberdelitos se sitúa cerca de los 1.000 millones de euros. La exposición a los diferentes riesgos aumenta a medida que se incrementa la dependencia tecnológica de las empresas. Se espera que para 2020 el número de dispositivos interconectados supere los 20.000 millones.

La Asociación Española para el Fomento de la Seguridad de la Información, ISMS Forum, ha convocado exámenes para obtener el Certificado de Delegado de Protección de Datos. Éstos tendrán lugar en noviembre en Madrid y Barcelona.

Europa y, en general, la región de EMEA soporta la mayor proporción de ataques de fuerza bruta, según una nueva investigación de F5 Labs integrada en el informe Application Protection Report 2019.

Según un estudio de Botech FPI, el malware bancario de Android uno de los más detectados con un 70% de los casos estudiados, de los que el 60% pertenecen a la familia Anubis, seguido de Bankbot con un 10%.

Se espera que el uso de blockchain como sistema de certificación e identificación simplifique la emisión y el envío de certificados y ayude a las empresas a garantizar que no se falsifique lo digital, todo en tiempo real.

Tras descargarla de tiendas no oficiales, la falsa app descarga el malware MobiDash, que compromete dispositivos e instala software de publicidad malicioso. Kaspersky reportó al menos 500 usuarios afectados en un período de 48 horas desde el 19 de julio.

Las áreas de riesgos, compliance y auditoría interna son fundamentales para impulsar sus procesos de transformación digital y de poner en marcha nuevas iniciativas digitales, según concluye el "2019 Risk in Review Study", elaborado por PwC. Sus profesionales deben contar con competencias digitales para poder diseñar mecanismos de co...

Más de una decena de hospitales alemanes, de los estados de Renania-Palatinado y Sarre, han sufrido un ataque con malware. No hay evidencias de que el incidente, de una severidad alta hasta el punto de que ha paralizado sus sistemas, haya servido para acceder a datos de los pacientes o a dispositivos médicos.

Cisco estaría planeando la compra de Signal Sciences, colaborador de la compañía y miembro de la Cisco Security Technical Alliance, cuyo producto estrella es un Web Application Firewall (WAF) ofrecido como servicio.

La investigación concluye que los ciberdelincuentes tuvieron acceso a través de la técnica 'password spraying', que explota contraseñas débiles. Una vez en la red, robaron principalmente documentos y archivos de una unidad de red compartida de la empresa.

La seguridad en el despliegue de las redes 5G es una prioridad para la Unión Europea si quiere aprovechar plenamente los beneficios que el 5G ofrecerá a las personas y las empresas. Casi todos los Estados miembro, salvo cuatro, han completado las evaluaciones de riesgo y la Comisión espera tenerlos todos para poder completar una a e...