Durante el próximo año veremos más empresas realizando una racionalización interna de aplicaciones y procesos con la idea de crear nuevos modelos operativos, mientras los ciberdelincuentes no cejan en su empeño de buscar nuevas fórmulas que incrementen sus beneficios.

El 57% de las organizaciones en España sufrió al menos un ataque de este tipo durante 2021. La tasa de éxito del smishing es probablemente más alta que la del phishing en general, aunque el volumen de los ataques por correo electrónico sigue siendo mucho mayor, según Proofpoint.

Las organizaciones se enfrentarán a más ciberamenazas desconocidas dirigidas a sistemas locales, infraestructuras en la nube y aplicaciones SaaS. Estas utilizarán la automatización para recuperarse de los ataques de ransomware, y se centrarán en la detección precoz y la respuesta sólida.

En España, en torno al 30% del total de reclamaciones registradas por AEPD hacían referencia a la desatención de alguno de los derechos previstos en la normativa de protección de datos, y un 7% de esas reclamaciones se vinculan con el derecho al olvido en buscadores.

El número de ataques DDoS aumentó un 47,87%. Mientras que el volumen de ataques de hacktivistas fue elevado en los dos primeros trimestres del año, su actividad casi desapareció en el tercero. De media, los ataques duraron unas ocho horas, y el más largo fue de algo menos de cuatro días.

La inversión en transformación digital e iniciativas de trabajo híbrido continuó impulsando el mercado de seguridad de red a través de soluciones de seguridad de red tradicionales basadas en hardware y soluciones de seguridad de red más modernas entregadas en la nube.

2022 ha estado marcado por problemas en las cadenas de suministro en operaciones, no sólo de ciberespionaje, sino también destructivas y de manipulación. Inetum apuesta por la colaboración público privada para mejorar la ciberseguridad de las organizaciones.

El número de ciertos tipos de amenazas también aumentó, como el ransomware, que registró una subida del 181%. Windows acaparó el 85% del total. En total, los sistemas de Kaspersky detectaron aproximadamente 122 millones archivos maliciosos en 2022, 6 millones más que el año anterior.

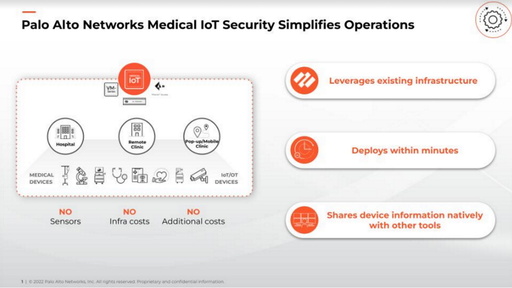

El sector sanitario ha incorporado en su día a día dispositivos digitales, cuya seguridad es clave. Para asegurar estos entornos, Palo Alto Networks acaba de anunciar Medical IoT Security, una solución de Zero Trust que propone una verificación continua de cada usuario y dispositivo.

Se prevé a cierre de 2022 un aumento de ciberataques de ransomware que supera casi en un 15% el total de incidentes registrados durante el ejercicio del año anterior. Las empresas del sector tecnológico han sido las más afectadas, con un 10% del total, seguidas de las del sector retail y del sanitario.

El vector de ataque más usual ha sido el phishing, seguido de las estafas en tarjetas de regalo o incluso con dinero, y del robo de identidades. Casi cuatro de cada diez ciudadanos admiten que la preocupación por el robo de su identidad es un obstáculo a la hora de utilizar la tecnología.

Los ataques DDoS contra los servicios financieros han aumentado un 22% a nivel global, y un 73% en Europa. Los intentos de adquisición de cuentas de clientes representan más del 40% de los ataques de phishing, y otro 40% se centra en el raspado de sitios web, para crear estafas más convincentes.

En sus predicciones de seguridad, Acronis prevé un aumento de ataques contra el sistema de autenticación y administración de acceso e identidades, de infecciones con malware que roba información, de ataques contra proveedores de servicios, y de ataques en o a través del navegador

En nuestras compras podemos encontrar sitios de phishing con certificados SSL no validados, pero que utilizan el protocolo HTTPS, lo que puede llevarnos a engaño. Que la web tenga un certificado SSL con EV es una defensa eficaz para evitar las estafas de phishing, señala Víntegris.

La solución de descubrimiento y clasificación impulsada por IA ofrece una vista panorámica de todos los datos empresariales almacenados en múltiples nubes, centros de datos locales y puntos finales, para ayudar a los equipos de seguridad a descubrir riesgos rápidamente.

Las grandes empresas son cada vez más conscientes de los peligros cibernéticos, de ahí que la inversión media en ciberseguridad haya crecido un 60%. Banco Santander y Ferrovial lideran el ranking de compañías que proporcionan información amplia, clara y transparente en materia de ciberseguridad.

El 29% de quienes tienen formación son conscientes de haber recibido algún ciberataque, mientras que esta cifra desciende hasta el 11% en aquellos que no la reciben. Las medidas de seguridad que llevan a cabo los empleados en sus dispositivos personales de trabajo se relajan respecto a 2021.

Un elevado porcentaje de empresas reconocen que les resulta imposible hacer frente al actual panorama de amenazas, tarea que se ha complicado con la adopción del trabajo híbrido. El 80% de las empresas está dirigiendo sus esfuerzos en seguridad hacia soluciones Zero Trust para revertir la situación.

Las actualizaciones en el software Dell PowerProtect Data Manager y el nuevo Appliance integrado ayudan a los clientes a mejorar la seguridad operativa y la ciber resiliencia. Dell lleva asimismo su solución de Cyber Recovery a Google Cloud, mejorando la protección de datos multicolor.

El 21% de las empresas reconoce que los ciberataques recibidos han puesto en peligro la solvencia de su negocio, y el 30% ha recibido mala publicidad. Es más, el 17% también ha perdido socios, de ahí que un 30% haya comenzado a evaluar regularmente su estrategia de ciberseguridad.