Las brechas de seguridad, la falta de talento, las aplicaciones móviles o la ciberguerra serán algunas de las tendencias que marcarán la evolución de la seguridad cibernética para el año que viene.

Álvaro García, fiscal general del Estado, ha participado en las “Jornadas de especialistas en criminalidad informática” que celebra esta semana el INCIBE en León y además de la formación tratará temas como la investigación y enjuiciamiento de los delitos contra la libertad sexual de los menores en Internet o el impacto de la IA en l...

Aunque el 75% de los padres cree que sus hijos no tienen la información suficiente para un uso responsable de internet, solo el 41% ha instalado un software de control parental en los dispositivos, según una encuesta elaborada por Kaspersky.

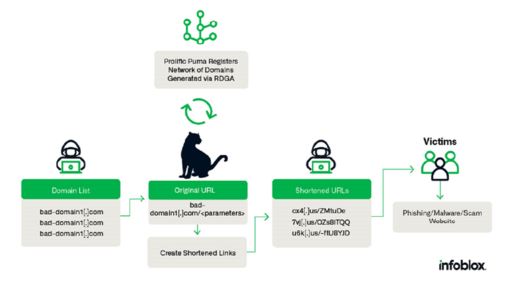

El nuevo actor malicioso identificado por Infoblox ha estado trabajando durante años sin ser descubierto, lo que lo convierte en el servicio de acortamiento de URLS para actividades fraudulentas más grande y más dinámico que se conoce.

Indusface avisa del peligro inherente al exceso de confianza en la inteligencia artificial y a la creciente dependencia de las empresas en esta tecnología, que utiliza de forma incorrecta puede llevar a la creación de código vulnerable.

Check Point Software muestra un decálogo con las diez formas de estafa que se producen de forma más habitual, alguna de ellas potenciada por el uso de la inteligencia artificial, así como algunas de las claves para poder protegerse de ellas.

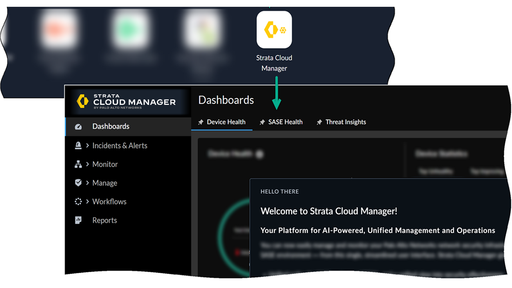

Junto a la plataforma que aprovecha la potencia la IA para las estrategias de ciberseguridad de confianza cero, la compañía ha anunciado un conjunto de capacidades de seguridad avanzadas y cinco firewalls de nueva generación.

El camión desplegable de la #ExperienciaINCIBE recorrerá todo el territorio nacional durante los próximos 3 años para concienciar en ciberseguridad a cerca de 300.000 personas, elevando los niveles necesarios de cultura en este ámbito. La primera parada de este roadshow ha sido en la población leonesa de La Robla.

La solución unificada de Secure Access Service Edge entra en la categoría Edge Security de la prestigiosa lista, que reconoce a los pioneros de la industria, por su propuesta integrada de seguridad de alta velocidad en Internet.

Jaggaer integra en su red la plataforma de detección automática del fraude de Trustpair, que monitoriza millones de fuentes de datos para verificar las cuentas bancarias, incluyendo advertencias en tiempo real para evitar las enormes pérdidas que supone el fraude en los pagos a proveedores.

La compañía ha preparado precios y paquetes dirigidos a pequeñas y medianas empresas de sus soluciones VMDR TruRisk, FixIT y ProtectIT, que ofrece a través de la tienda de aplicaciones de Amazon Web Services.

El nuevo sistema de control de la compañía permite realizar accesos seguros Zero Trust a la red desde cualquier ubicación, tanto para usuarios como para aplicaciones y dispositivos y en todo tipo de entornos operativos, incluyendo los de Internet of Things.

Dell Technologies analiza los cinco principales factores que ponen en riesgo las copias de seguridad en la nube, dando las claves para protegerse de ellas para reducir en lo posible su potencial impacto negativo en las compañías.

Los analistas de Kaspersky han identificado una modificación de la aplicación de mensajería, que se distribuyó a través de telegram, y que esconde un módulo de espionaje capaz de recabar información del dispositivo, los contactos o los archivos almacenados.

La compañía Alpine Security da las claves para poder gestionar una situación de fraude del CEO a través del relato de un caso real que puso en peligro una transacción comercial millonaria y que se pudo resolver gracias al análisis forense.

El tercer trimestre de este año ha sido rentable para Check Point Software, gracias entre otras cosas al incremento de un 15% en los ingresos de las suscripciones de seguridad y al crecimiento sostenido en todas las partidas.

Gracias al acuerdo estratégico, la compañía española podrá incorporar VIDsigner en DocuWare, Sage, Microsoft y Salesforce para facilitar la firma de documentos en el ecosistema habitual de sus clientes.

Conoce todo lo que ocurrió en la V edición del #ForoITDS en la revista especial del evento

De los 25 criterios evaluados por la consultora, Bitdefender ha logrado la puntuación más alta de todos los proveedores en diez de ellos, como la prevención del malware, la detección de amenazas de red o la corrección de parches.

En esta entrevista hablamos con Román Ramírez, conocido, entre otras muchas razones, por ser uno de los fundadores de la RootedCON, una de las conferencias de hackers más importante en el panorama nacional español.