Las redes son, en opinión de Borja Pérez, director general de Stormshield Iberia, uno de los grandes retos que asolan a las infraestructuras críticas, un sector en el que la compañía quiere convertirse en un referente europeo.

La gestión de riesgos es el proceso de identificar riesgos potenciales, evaluar su impacto y planificar cómo responder si esos riesgos se hacen realidad. Es importante para cada organización, sin importar el tamaño o la industria, desarrollar un plan de gestión de riesgos de ciberseguridad.

Samsung Knox se creó para cubrir una necesidad de había en el mercado en ese momento. Así comienza este diálogo con César Garro, responsable de Samsung Knox en España.

El 36% de las empresas españolas ha sido víctima de algún ciberataque durante los primeros siete meses de 2019. Más de la mitad de los ciberataques se llevan a cabo a través del "phishing".

Cuando hablamos de seguridad de documentos, podemos tener muchas ideas diferentes acerca de qué seguridad realmente se quiere o se necesita, y qué es lo que hay que lograr. ¿Cuáles son los procesos que deben tomarse para mantener los datos a salvo?

La gran cantidad de datos generados a partir de los 44 mil millones de dispositivos IoT para 2023 hará que cada zettabyte de datos sea vulnerable a los ataques.

Hablamos con María Campos de Cytomic, la nueva unidad de negocio de Panda Secureity creada para dar cobertura de seguridad a las grandes empresas.

Los centros de datos han evolucionado hacia modelos definidos por software. SD-WAN, por ejemplo, es una de las tecnologías de más rápido crecimiento para conectar sucursales, centros de datos, servicios en la nube y ubicaciones remotas. ¿Es tan útil como segura?

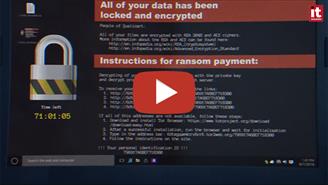

Cuando se habla de ciberseguridad se tiende a pensar que las amenazas vienen siempre de fuera, pero en realidad un gran porcentaje de los problemas se inician dentro, la mayoría de las veces por un error humano, pinchando un enlace malicioso, abriendo un adjunto que no es lo que parece, respondiendo un email que no es de quien dice ser...

Para 2024 habrá aproximadamente 1.300 millones de conexiones de red de área extensa (WAN) en smart cities. El gasto estimado para ese año en infraestructura crítica es de 135 mil millones de dólares.

En un mercado de pleno empleo como el de la seguridad, y con necesidad de talento y formación, la clave pasa por aplicar modelos matemáticos que ayuden a resolver los problemas de ciberseguridad.

El coste anual derivado de los ciberdelitos se sitúa cerca de los 1.000 millones de euros. La exposición a los diferentes riesgos aumenta a medida que se incrementa la dependencia tecnológica de las empresas. Se espera que para 2020 el número de dispositivos interconectados supere los 20.000 millones.

El correo electrónico es uno de los principales vectores de ataque y uno de los primeros recursos de la empresa en haberse ido a la nube. La empresas española, ¿presta atención suficiente a la seguridad del correo electrónico y la navegación web?

Sobre los retos del CISO hablamos con Ángel Otermin, responsable de Ciberseguridad de T-Systems, durante el Cibersecurity SummIT, un evento celebrado en el marco de DES 2019.

Implantar funcionalidades como Mastercard 3D Secure, notificaciones push en tiempo real tras cada transacción o desarrollar sistemas de control interno sobre transacciones, procesos y sistemas, resulta crucial en la seguridad de la banca móvil.

Casi la mitad de los empleados utiliza dispositivos de almacenamiento portátiles para transferir datos entre su ordenador personal y el profesional. Analizar los dispositivos, cifrar los datos e implementar funciones de control remoto son las últimas recomendaciones dadas por la compañía Kingston.

Ya no basta con detectar los ataques, hay que adelantarse a ellos. Por eso el threat hunting, la simulación o la tecnología del engaño cobran cada vez más protagonismo y se convierten en tendencia. Se trata de ir en busca de la amenaza, de ser proactivos.