Difuminado el perímetro de seguridad, con el teletrabajo extendido y las amenazas cada vez más avanzadas se hace necesario un NAC, un controlador de acceso a red, como la solución Pulse Policy Secure, capaz de impedir que nada ni nadie que no sea autorizado y venga con las condiciones de salubridad necesaria se conecte a la red empr...

Cerca de un 80% de empresas reconocen haber sufrido brechas de datos en la nube en el último año y medio. Las malas configuraciones y la falta de visibilidad sobre los accesos a los datos confidenciales suelen estar entre las principales causas, según un estudio realizado entre 300 CISOs.

La certificación CLOUD GUARD de Check Point habilita a los expertos de T-Systems en sus tecnologías de protección para desarrollar soluciones de forma más efectiva, al tiempo que permite incluir la solución CloudGuard Dome9 como un servicio gestionado dentro de su catálogo.

Este servicio intensifica la capacidad de las empresas de tomar el control sobre las infraestructuras de nube híbrida basadas en AWS o en Azure, al ofrecer desde un único punto una visión precisa de cuáles son las aplicaciones y VM que se están creando en la nube pública.

Miguel Ángel Martos, Sales Director de Zscaler Iberia e Italia, analiza en esta tribuna el modelo SASE de seguridad mencionando sus ventajas y asegurando que será todavía más importante con el uso generalizado de IPv6.

El 74% de las empresas ya ha implementado una red de área amplia definida por software (SD-WAN) o espera hacerlo dentro de los próximos 12 meses. El 52% quiere adquirir una solución SD-WAN a través de un proveedor de la nube. Microsoft Azure el proveedor de nube pública preferido.

La ciberseguridad se ha vuelto crítica en cualquier iniciativa de transformación digital y así lo lo de muestra que Altia, firma de servicios de TI y de consultoría, haya decidido integrar las soluciones de Sophos en el desarrollo e implementación de sus proyectos.

Sin desvelar los detalles financieros del acuerdo, IBM anuncia la compra de Spanugo, una compañía que aportará a IBM Cloud una plataforma capaz de facilitar el cumplimiento de varios estándares y regulaciones a través de la automatización.

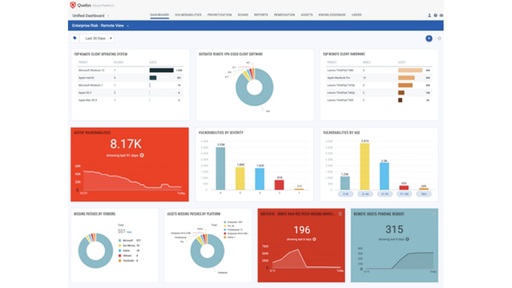

Qualys acaba de anunciar que añade detección de malware a su oferta gratuita durante 60 días de protección de puestos de trabajo remotos, Remote Endpoint Protection. Además, cualquier usuario que actualmente esté usando esta licencia gratuita de 60 días puede ampliarla durante 30 días más.

Se trata de una plataforma cloud totalmente automatizada que unifica la ciberseguridad en la nube, la protección de contenedores y unidades serverless y aporta inteligencia de amenazas, ayudando así a las empresas a aprovechar al máximo los recursos en entornos multi-nube.

Proofpoint ha introducido mejoras en su solución de archivado empresarial, para simplificar los procesos de supervisión y detección electrónica. El objetivo es que las empresas reduzcan los riesgos de cumplimiento, simplifiquen las auditorías y, así, puedan recortar los costes.

La mayoría de estos ataques externos se dirigieron a servicios de colaboración como Microsoft 365, y fueron intentos a gran escala para acceder a cuentas con credenciales robadas. El acceso a la nube a través de dispositivos personales no gestionados agregó otra capa de riesgo.

ElevenPaths, el brazo experto en ciberseguridad de Telefónica Tech, ha conseguido la competencia en seguridad de AWS, que le acredita como poseedor de la experiencia técnica y de consultoría para ayudar a los clientes a adoptar, desarrollar y desplegar proyectos complejos en esta materia.

La oferta OEM de CrowdStrike utiliza aprendizaje automático e inspección profunda de archivos para identificar malware y otras amenazas. Junto con la solución CASB de Bitglass, las amenazas se corrigen automáticamente según las políticas preestablecidas.

Aunque cada vez más cargas de trabajo críticas están en la nube, el modelo de responsabilidad compartida en entornos cloud resulta confuso, ya que menos del 10% de los ejecutivos de seguridad de TI dice comprenderlo.

Hasta que las organizaciones no hagan de la seguridad parte de la cultura corporativa no se podrá superar la crisis de confianza que sufren los profesionales de TI, encargados de proteger los datos empresariales. Un estudio de Oracle y KPMG profundiza en qué es lo que les preocupa.

Pulse Access Suite Plus proporciona identidad adaptativa y autenticación de dispositivo, conectividad protegida, visibilidad y análisis extensivos, y respuesta a amenazas en entornos móviles, de red y de nubes múltiples.

Las infraestructuras de TI están en pleno cambio. No sólo se adoptan los modelos 'software-defined' sino que ha habido una profunda transformación en la manera en que datos y aplicaciones se despliegan y consumen. El perímetro de seguridad se ha ido desdibujando hasta desaparecer y está obligando al mercado a dar un paso al frente. ...

Dice Nuria Andrés, que la visión de la ciberseguridad de Forcepoint tiene dos pilares, los datos y los usuarios. Por lo que no pueden estar más de acuerdo con Gartner, que es quién ha inventado el término SASE, al decir que, ?el nuevo perímetro es la propia identidad del usuario?.

Cuando el usuario es cada vez más móvil y las aplicaciones se mueven cada vez más a la nube, la seguridad de la red empieza a perder la relevancia que ha tenido históricamente.