Los ciberdelincuentes están explotando deepfakes, clonación de voz y plataformas como Telegram y Google Translate para robar datos sensibles, incluidos datos biométricos, firmas electrónicas y firmas manuscritas, lo que supone un riesgo sin precedentes tanto para particulares como para empresas.

Este agente, que ha infectado ya más de 30.000 sitios web, usa los registros TXT de DNS para realizar acciones command and control encubiertas, lo que permite a los sitios web infectados obtener y ejecutar scripts maliciosos. El éxito de Detour Dog se debe a su capacidad para operar sigilosamente.

Este aumento responde a una diversificación en los métodos de los ciberdelincuentes. Aunque el phishing tradicional sigue siendo el vector principal de ataque, crece el uso de endpoints comprometidos y el robo de credenciales como vectores de acceso. También aumenta el phishing impulsado por IA.

Los kits de phishing Tycoon y EvilProxy aprovechan OAuth para obtener acceso no autorizado y persistente a cuentas y datos. Los atacantes abusan de una amplia gama de plataformas en línea para crear y alojar páginas de phishing, incluidos entornos sin servidor basados en la nube y sitios de creación de sitios web.

Para el 19%, los ciberataques llegaron a través de herramientas y software de IA. Las vulnerabilidades de herramientas de IA de terceros, como ChatGPT, son la principal amenaza emergente de la IA, ya que así lo indica el 22% Por todo ello, las pymes españolas prevén invertir en medidas de respuesta a los riesgos de la IA.

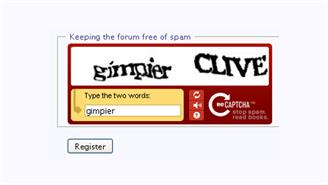

Los ciberdelincuentes utilizan herramientas de desarrollo web basadas en IA, como Lovable, Netlify y Vercel, para alojar páginas de captcha falsas, ya que requieren conocimientos técnicos mínimos. En Lovable los cibercriminales pueden hacer uso de vibe coding para generar una web falsa con captcha o phishing.

Las compañías aseguradas son cada vez más resistentes a los ciberataques, gracias al refuerzo de la ciberseguridad y la capacidad de preparación y respuesta de los asegurados. Se espera que el número total de reclamaciones cibernéticas en 2025 se mantenga estable, con un repunte estacional a final del año.

El 39% de los profesionales europeos afirma que su organización está experimentando más ciberataques que en el mismo período del año pasado. El 38% afirman sentirse completamente seguros de la capacidad de su organización para detectar y responder de manera eficaz.

Pese a que, en 2024, el 72% de las organizaciones aumentó su presupuesto destinado a la seguridad de los datos, el 41% de ellas siguió perdiendo millones, debido a incidentes relacionados con datos provocados por personas internas.

Raven Stealer se propaga a través de foros clandestinos, software descifrado y tiene un método de exfiltración único a través de la aplicación de mensajería Telegram. Su objetivo principal son los datos de autenticación del navegador, pero también roba la información de relleno automático, historial de navegación, etc.

Los atacantes acceden como usuarios legítimos gracias a contraseñas, cookies de sesión o tokens robados, obtenidos mediante phishing, malware diseñado para robar credenciales, compras en la dark web o brechas de terceros. Hubo más de 3.200 millones de contraseñas sustraídas solo en 2024.

A medida que se acelera la adopción, los ataques que aprovechan GenAI para phishing, deepfakes e ingeniería social se han convertido en la corriente principal, mientras que otras amenazas, como los ataques a la infraestructura de aplicaciones de GenAI, están surgiendo y ganando terreno, señalan desde Gartner.

El riesgo cibernético está aumentando a medida que convergen la IA, la volatilidad geopolítica, las amenazas internas y otros factores. Las organizaciones se enfrentan una presión urgente para fortalecer las defensas o corren el riesgo de ser superadas en todos los frentes.

La profesionalización de grupos de cibercriminales como Spoiled Scorpius (RansomHub) y Howling (Akira), bajo modelos RaaS, junto la evolución de las tácticas hacia una triple extorsión y el uso de IA para personalizar ataques, eleva el impacto y la presión sobre las víctimas.

Las tecnologías de ciberseguridad preventivas utilizan IA avanzada y aprendizaje automático para anticipar y neutralizar las amenazas antes de que se materialicen. Estas representarán más del 50% del gasto en seguridad de TI para 2030, frente a menos del 5% en 2024, según Gartner.

Para Doug McKee, director ejecutivo de investigación de amenazas de SonicWall, "el hecho de que las configuraciones incorrectas sigan siendo una de las principales causas de infracciones muestra que las organizaciones necesitan una mejor visibilidad, procesos consistentes y soporte para evitar repetir los mismos errores".

Esta escasez afecta más a los puestos de alto nivel, donde el 64% menciona carencias en habilidades estratégicas como la gobernanza, la planificación y la evaluación de riesgos, lo que está retrasando iniciativas clave y haciendo que más de la mitad tenga dificultades para cumplir con la normativa.

Las amenazas impulsadas por la IA pueden imitar comportamientos legítimos, mutar para evitar ser detectadas y abarcar múltiples dominios, desde la nube hasta los terminales y los repositorios de datos. El 70% de los líderes de TI considera el mal uso de la IA por parte de los empleados un riesgo importante.

Los atacantes combinan herramientas integradas en Windows (living-off-the-land) para evadir la detección y emplean falsificaciones altamente elaboradas de lectores de PDF para explotar la confianza en aplicaciones cotidianas. También ocultan código malicioso en datos de imágenes pixeladas para infectar a los usuarios.

Uno de los fraudes más comunes consiste en páginas falsas que imitan la tienda oficial de Apple, para reservar el iPhone 17 antes de que se agote. Los estafadores también difunden falsas loterías en las que prometen iPhones gratis y anuncios sobre supuestas oportunidades para convertirse en “probador” del smartphone.