Las grandes empresas son especialmente vulnerables a los riesgos de seguridad asociados al uso indebido de API automatizadas por parte de bots. Hasta 116.000 millones de dólares en pérdidas anuales se pueden atribuir a los ataques automatizados de bots.

La compañía avisa de que ha identificado hasta siete vulnerabilidades en dos proyectos de código abierto, Suricata y FreeRDP. Dos de las brechas de seguridad, descubiertas durante pruebas de seguridad basadas en KasperskyOS, permiten la ejecución de código arbitrario.

El número medio de nuevos CVE al día fue de 111, es decir, 3.381 al mes. Los ataques de ransomware aumentaron un 6% hasta los 3.085 incidentes, con un promedio de 441 por mes o 15 por día. Los 387 actores activos son predominantemente ciberdelincuentes.

Bitdefender ha publicado un informe que demuestra vulnerabilidades de la plataforma de gestión de plantas fotovoltaicas de Solarman y los inversores fotovoltaicos de Deye, en un combinado que podría permitir a los atacantes generar apagones en la red eléctrica.

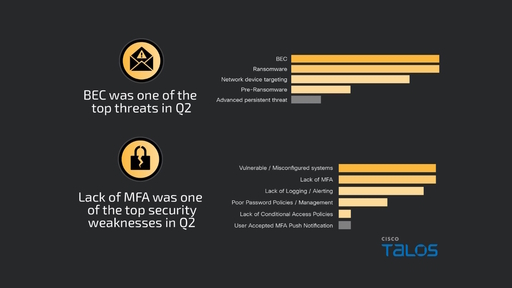

Tal y como se desprende de la información proporcionada por Talos, la división de ciberinteligencia de Cisco, sobre sus respuestas frente a incidentes, entre abril y junio estas amenazas representaron el 60% del total.

HP ha publicado los resultados de una encuesta mundial que destaca la creciente preocupación por las amenazas dirigidas a las cadenas de suministro físicos y la manipulación de la integridad del hardware y el firmware de los dispositivos.

ESET Research logró identificar una vulnerabilidad de día cero en la versión para Android de la aplicación Telegram, que permite enviar cargas maliciosas que aparecen como archivos de vídeo en las versiones 10.14.4 y anteriores de la aplicación.

Estaba a la venta en un foro clandestino en junio de este año. Se trataba de un exploit Zero Day que...

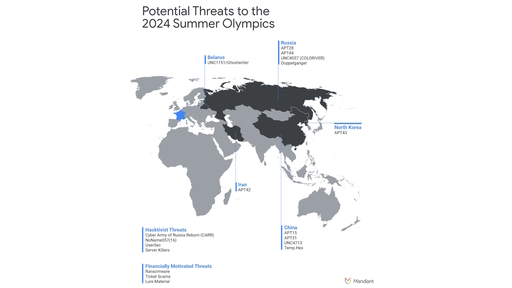

Según nos hemos ido acercando a la celebración de los Juegos Olímpicos de París, que se inauguran esta tarde, los expertos de Kaspersky han observado un aumento de las ciberestafas dirigidas a los aficionados. En este sentido, han hecho públicos los principales esquemas que están llevando a cabo los ciberdelincuentes para prevenir a...

Según los datos del Informe de Ciberpreparación de Hiscox, el 39% de las empresas españolas consideran que su exposición a los ciberataques es alta o muy alta, una preocupación que se sitúa por delante de otras como la emergencia de nuevos competidores o los daños de reputación.

A tres días de que las embarcaciones tomen el Sena en la ceremonia de inauguración de los Juegos Olímpicos de París 2024, la capital francesa se ha blindado para evitar posibles ataques o incidentes durante la celebración de la cita olímpica. Pero esta protección es fundamental extenderla también al ciberespacio, dado que son numero...

A la luz de los datos del Informe Global sobre la Brecha de Competencias en Ciberseguridad 2024 de Fortinet, se incrementa la relación entre los ciberataques y la escasez de cualificaciones, y casi el 70% de las organizaciones que han sufrido una brecha lo atribuyen a la falta de competencias de ciberseguridad

El futuro de la industria del automóvil pasa por los vehículos conectados impulsados por la tecnología V2X (vehicle-to-X), un sistema que permitirá a este tipo de automóviles comunicarse entre sí y con su entorno. Pero esto supone una serie de desafíos en ciberseguridad, tal y como recalcan los expertos de CyberArk.

Los esquemas más denunciados fueron smishing, vishing y estafas realizadas en sitios fraudulentos que suplantan páginas web de tiendas legítimas. A la hora de compartir información personal, al 71% de los españoles les preocupa que sus identidades sean robadas y el 65% teme una invasión de la privacidad.

Según se desprende del informe State of Vulnerabilities 2024, de Synack, las empresas se enfrentaron a más vulnerabilidades críticas, mientras se reducían las graves.

Según los datos del informe Web scrapers en e-commerce: un peligro para su negocio, presentado por Akamai, el 42 del total del tráfico web está generado por bots y el 65% de ellos son maliciosos.

Kaspersky ha dejado al descubierto una nueva nueva cepa de malware dirigida a cajeros automáticos en Europa, llamada EU ATM Malware, que está ganando popularidad, y que alcanza, según los investigadores, una eficacia sin precedentes del 99%.

WatchGuard ha anunciado el lanzamiento de ThreatSync+ NDR para una visibilidad unificada, correlación de alertas y respuesta coordinada ante amenazas, accesible para cualquier organización, a la vez que comunicaba la disponibilidad de WatchGuard Compliance Reporting para la simplificación y automatización de informes.

Tal y como se desprende del informe Identity Security Threat Landscape de CyberArk, el 97 por ciento de las empresas españolas sufrieron al menos dos incidencias relacionadas con las identidades, cuatro puntos más que la media global.

La vulnerabilidad, utilizada en ataques del malware QakBot, fue identificada en el mes de abril y Microsoft, informada por los especialistas en ciberseguridad de Kaspersky, ya la resolvió con un parche que se publicó a mediados de mayo.

Existe una creciente demanda de servicios gestionados de detección y respuesta (MDR), el 81% de los MSP los ofrecen, para proporcionar una protección permanente, pero la escasez de competencias en ciberseguridad se sitúa como el mayor riesgo para los proveedores de estos servicios y sus clientes.