Según los datos ofrecidos por MarketsandMarkets, el negocio generado por la protección de infraestructuras críticas se incrementará de los 143.000 millones de dólares en 2023 a 162.000 millones en 2027, lo que supone un incremento anual acumulado del 3,3%.

Este movimiento refuerza la ciberprotección para endpoints de MSP, y se alinea con el reconocimiento de que la seguridad tradicional es insuficiente contra el auge de los ciberataques basados en IA.

Desarrollada a partir de Zero Trust SD-WAN, la solución Zero Trust SASE elimina los riesgos de seguridad y la complejidad de la SD-WAN tradicional.

Las acometidas OT han situado al sistema sanitario en el punto de mira, y su actividad sitúa a España como el cuarto país de Europa más expuesto a ciberataques en los entornos de productividad.

Las ciberamenazas de 2023 y la evolución de los mecanismos empleados por los atacantes son los principales peligros que habrán de afrontar las organizaciones este año, según /fsafe.

Estas serán algunas de las principales problemáticas relacionadas con la ciberseguridad a las que tendrán hacer frente las organizaciones a lo largo de este año.

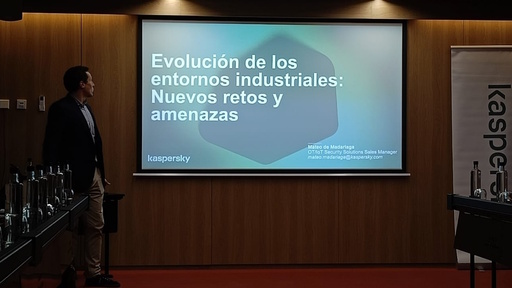

Al hilo del ciberataque que sufrió a finales de julio el operador de refinerías de petróleo israelí Bazan Group por parte de los hacktivistas de Cyber Avengers, Kaspersky señala los seis principales elementos que deben formar parte de una estrategia eficaz de protección de las tecnologías de operaciones en infraestructuras críticas.

La digitalización e interconexión de todo tipo de dispositivos médicos ha dejado a un sector tan sensible como el hospitalario más expuesto a sufrir ciberataques. Repasamos con un experto de Entelgy Innotec Security cómo proteger los entornos sanitarios del robo de datos, la paralización de un equipo básico o la interrupción de serv...

La Directiva (UE) 2022/2555, conocida como NIS2, establece principalmente obligaciones de ciberseguridad para los Estados miembros y medidas para las empresas relacionadas con la gestión de riesgos de ciberseguridad y requisitos de notificación de incidencias. La regulación exigirá a las organizaciones contar con servicios que ayude...

Las empresas que utilizan sistemas de control industrial (ICS) necesitan una protección integral para su tecnología operativa. Los expertos de Kaspersky les recomiendan realizar auditorías periódicas, capacitar a la plantilla, tener una visión completa de las infraestructuras, elegir a un proveedor de seguridad de confianza, dispone...

Vantage IQ transforma la detección de riesgos y remediación moderna con un análisis de datos asistido por IA, que ayuda a los equipos de seguridad a comprender lo que está ocurriendo en la red IT y en los dispositivos OT e IoT, a reducir los riesgos de ciberseguridad y acelerar su respuesta.

¿Es posible hackear la democracia? Con todas las miradas puestas en las próximas elecciones, analizamos la posibilidad de que los cibercriminales dirijan su diana a los procesos electorales.

El Programa Elite Cyber Defenders de Nozomi Networks combina sus tecnologías de detección y supervisión de OT e IoT basadas en inteligencia artificial, con los conocimientos especializados y los servicios de algunas de las empresas de respuesta a incidentes más importantes del mundo.

Con el 70% de los empleados trabajando en remoto al menos parte del tiempo, las organizaciones gubernamentales no están preparadas para los efectos del trabajo híbrido y las nuevas vulnerabilidades. Los trabajadores públicos de la Generación Z y los millennials tienen el doble de probabilidades de tener una higiene cibernética defic...

Las AAPP son cada vez más conscientes de la necesidad que existe en lo que respecta a la protección de sus sistemas. La inversión total por parte de la Administración General del Estado supone el 69,73% del total. Las comunidades que más invirtieron fueron Andalucía, Cataluña y País Vasco.

Más del 40% de los sistemas de Tecnología Operativa (OT) se vieron afectados por software malicioso durante el año pasado, según ha hecho público Kaspersky en su último ICS Threat Landscape Report’. Un incremento que no deja de aumentar y que preocupa, y mucho, a los expertos pues se están dando ataque a infraestructuras críticas qu...

El último informe de seguridad OT/IoT de Nozomi Network Labs destaca que el malware wiper, la actividad de las botnet IoT y la guerra entre Rusia y Ucrania han condicionado el panorama de las amenazas en 2022. Al igual que ocurrió en los primeros seis meses del año, los ataques disruptivos en infraestructuras críticas continuaron en...

Tan solo dos días después de que el Papa Francisco hablara públicamente de Rusia como invasora de Ucrania, las páginas web del Vaticano fueron víctimas de un ciberataque. Aunque se desconoce la autoría, diferentes voces han señalado a Rusia. Hablamos con Miguel López, director general de Barracuda Networks, sobre el ciberataque al V...

ABC ha publicado esta mañana que el Ministerio de Asuntos Económicos, que dirige Nadia Calviño, ha sido víctima de un ciberataque. El Gobierno, a través de un comunicado, ha desmentido esta información asegurando que "es absolutamente falso".

El Ministerio de Asuntos Económicos y Transformación Digital ha sufrido un ciberataque detectado el pasado 14 de noviembre, que no es menor. Los ciberdelincuentes habrían accedido a información del departamento de Análisis, que maneja datos sensibles.