Detectada una nueva variante del troyano FlawedGrace

- Actualidad

Los investigadores de Proofpoint han detectado una nueva variante del malware FlawedGrace, vinculado casi exclusivamente a TA505, un grupo de ciberdelincuentes con motivaciones financieras, conocido por por enviar correos maliciosos a una escala sin precedentes. Por eso, advierten de que el grupo ha intensificado su actividad.

|

Recomendados: El papel de la ciberinteligencia en la seguridad empresarial Webinar Identificación de ataques web Leer La hoja de ruta de DevOps en materia de seguridad Leer |

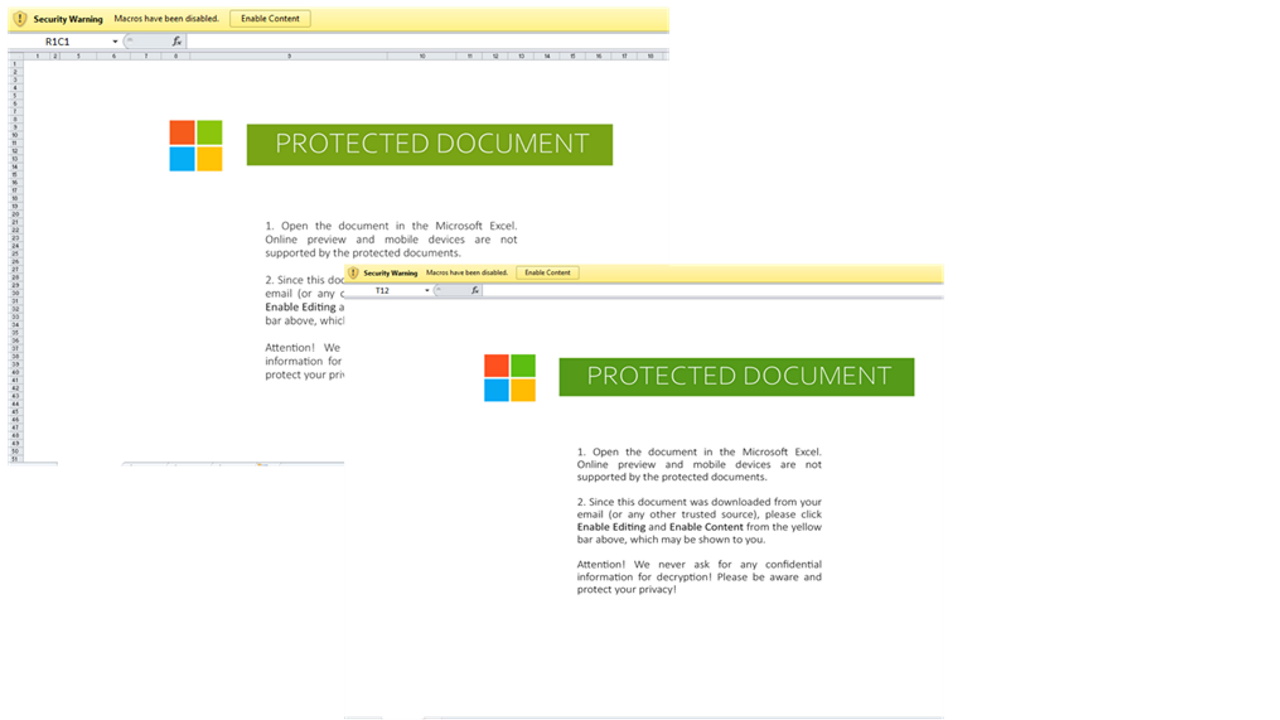

En septiembre la campañas de TA505 se caracterizaban por su volumen relativamente pequeño, contando miles de emails en cada oleada donde se incluían archivos adjuntos maliciosos en formato Excel. La actividad se intensificó entre finales de septiembre y principios de octubre, a decenas y cientos de miles de correos electrónicos, combinando URLs maliciosas y archivos adjuntos, dirigidos a más sectores empresariales no solo en Norteamérica, sino también en países como Alemania y Austria.

Proofpoint ha observado que muchas de estas campañas maliciosas, especialmente las de gran volumen, tenían un gran parecido con la actividad registrada de este grupo entre 2019 y 2020. Como puntos en común se incluían similitudes en nombres de dominio, señuelos en emails y archivos de Excel, así como el envío del troyano de acceso remoto FlawedGrace. Sin embargo, las campañas también presentaban algunas novedades importantes, como etapas intermedias de loader con lenguajes de scripting Rebol y KiXtart, en lugar del downloader Get2, además de una versión actualizada de FlawedGrace. Los loaders realizaban un reconocimiento mínimo de la máquina infectada, recopilando información sobre el dominio y el nombre de usuario, para descargar más payloads.

TA505 empleó al inicio en sus mensajes señuelos relacionados con temas legales, comunicados de prensa, informes de situaciones o reclamaciones médicas. Posteriormente, en octubre, los cebos pasaron a ser más genéricos incluyendo asuntos de email como "archivo seguro", "documento seguro" o "se le ha enviado un mensaje seguro" en relación a la Covid-19, seguros y facturas o mencionando marcas como Microsoft y DocuSign.

Este grupo cambia regularmente sus tácticas, técnicas y procedimientos (TTPs), marcando tendencia dentro del mundo de la ciberdelincuencia, sin limitar los objetivos, las geografías o los sectores que elige para atacar. “Si a esto se le une su capacidad para ser flexible, centrándose en lo que le resulta más lucrativo y cambiando sus TTPS siempre que sea necesario, nos encontramos con que TA505 se convierte en una amenaza constante hoy día dentro del panorama de la ciberseguridad”, subraya la firma de seguridad.

El equipo de investigación de Proofpoint está convencido de que que este grupo seguirá adaptando su operativa y métodos de ataque con la vista puesta en lograr el máximo beneficio económico, y considera probable además que continúe utilizando loaders intermedios en su cadena de ataque como técnica a largo plazo.