El mayor ataque DDoS europeo registrado

- Reportajes

Federico Dios, pre-sales senior manager en Akamai Technologies, resume en este artículo cómo su compañía detectó y mitigó el ataque DDoS más grande jamás lanzado contra un cliente europeo en la plataforma Prolexic.

El riesgo de ataques distribuidos de denegación de servicio (DDoS) nunca ha sido mayor. En los últimos años, las organizaciones se han enfrentado a una avalancha de extorsión DDoS, nuevos tipos de amenazas, hacktivismo patrocinado por el estado e innovación sin precedentes en el panorama de amenazas.

Y los atacantes no muestran signos de ceder.

El jueves 21 de julio de 2022, Akamai Technologies detectó y mitigó el ataque DDoS más grande jamás lanzado contra un cliente europeo en la plataforma Prolexic, con un tráfico de ataque distribuido globalmente que alcanzó un máximo de 853,7 Gbps y 659,6 Mpps durante 14 horas. El ataque, que apuntó a una franja de direcciones IP de clientes, formó el ataque horizontal global más grande jamás mitigado en la plataforma Prolexic.

Desglose de ataque

La víctima, uno de nuestros clientes en Europa del Este, fue atacada 75 veces en los últimos 30 días con ataques horizontales que consisten en UDP, fragmentación UDP, inundación ICMP, inundación RESET, inundación SYN, anomalía TCP, fragmento TCP, inundación PSH ACK, FIN push flood, y PUSH flood, entre otros. UDP fue el vector más popular observado en ambos picos récord.

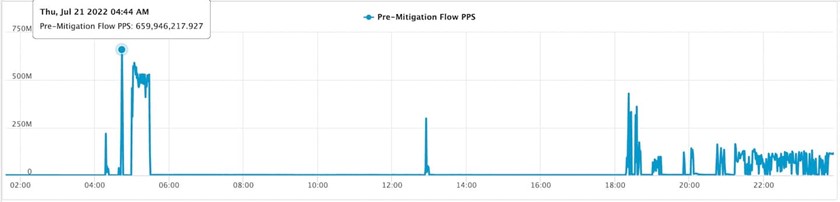

Después de cinco días, la campaña de ataque alcanzó el pico de PPS (659 Mpps) a las 4:44 a. m. UTC (Figura 1).

Fig. 1: Pico en el tráfico de ataques PPS

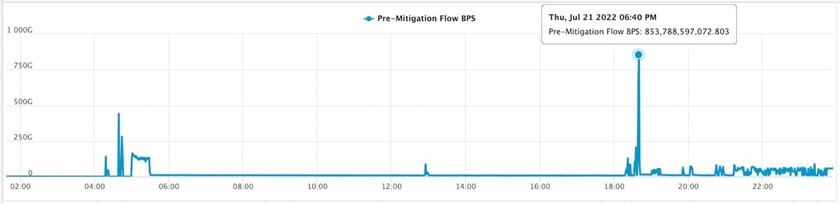

Posteriormente, el volumen de ataque aumentó a 853 Gbps a las 6:40 p. m. UTC (Figura 2).

Fig. 2: Pico en el tráfico de ataques BPS Fig.

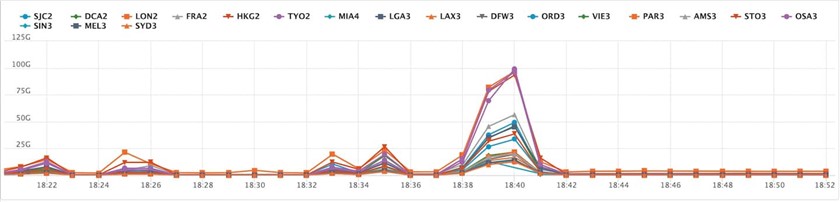

El tráfico de ataque distribuido sugiere que los malos actores estaban aprovechando una botnet global altamente sofisticada de dispositivos comprometidos para orquestar esta campaña (Figura 3). Ningún centro de limpieza individual manejó más de 100 Gbps del ataque general.

Fig. 3: Distribución regional del tráfico de ataques BPS

Estrategia de mitigación

Sin las defensas adecuadas, incluso una red sólida y moderna probablemente colapsaría ante un ataque de esta magnitud, haciendo que cualquier negocio online que dependa de esa conexión sea completamente inaccesible, lo que puede poner en peligro la confianza del consumidor, provocar pérdidas financieras y tener otras ramificaciones graves.

Para frustrar el ataque y proteger a nuestro cliente, empleamos nuestra combinación de tecnología, personas y procesos para mitigar el ataque sin daños colaterales gracias a nuestra postura de defensa proactiva para este cliente.

Plataforma: una capacidad de defensa dedicada que escala varias veces el tamaño de los ataques más grandes informados públicamente

Personas: más de 225 “socorristas” de primera línea en 6 ubicaciones globales con décadas de experiencia que mitigan los ataques más sofisticados para las organizaciones más grandes y exigentes del mundo

Proceso: planes optimizados de respuesta a incidentes DDoS a través de runbooks personalizados, validación de servicios y simulacros de preparación operativa

A raíz del aumento del riesgo operativo, contar con una estrategia comprobada de mitigación de DDoS es imperativo para que los negocios online prosperen.

Las empresas que creen que están sufriendo un ataque deben pedir ayuda para obtener protección DDoS de emergencia y seguir estas recomendaciones:

• Revisar e implementar de inmediato las recomendaciones de la Agencia de Seguridad de Infraestructura y Ciberseguridad (CISA)*

• Revisar las subredes críticas y los espacios de IP, y asegurarse de que tengan controles de mitigación implementados

• Implementar los controles de seguridad DDoS en una postura de mitigación "siempre activa" como primera capa de defensa, para evitar un escenario de integración de emergencia y reducir la carga sobre quienes deben responder a los incidentes.

• Reunir de manera proactiva un equipo de respuesta a crisis y asegurase de que los runbooks y los planes de respuesta a incidentes estén actualizados. Por ejemplo, ¿tiene un runbook para hacer frente a eventos catastróficos? ¿Están actualizados los contactos dentro de su plan de contingencias?

La única forma de contrarrestar este tipo de ataques es tener una buena planificación.

Federico Dios, pre-sales senior manager, Akamai Technologies