Vulnerabilidades en WS-Trust permiten eludir la autenticación multifactor

- Vulnerabilidades

Estos puntos débiles podrían hacer que un atacante consiguiese acceder a las aplicaciones cloud que utilizan este protocolo concreto, como es el caso de Microsoft 365. Podrían servir asimismo para llegar a otros servicios en la nube ofrecidos por Microsoft, como Azure y Visual Studio.

|

Recomendados: La persistencia del ransomware Webinar Amenazas a las empresas en España durante la pandemia Leer |

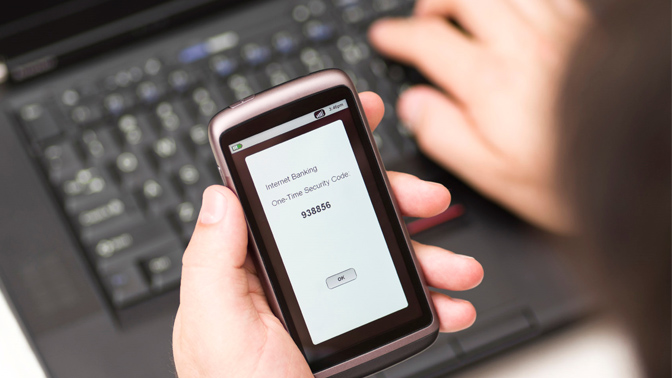

El equipo de investigación de Proofpoint ha detectado una serie de vulnerabilidades de carácter crítico en la implementación de la autenticación multifactor en entornos de la nube en los que está habilitado el “protocolo inherentemente seguro” (WS-Trust). Estos puntos débiles podrían hacer que un atacante consiguiese eludir la autenticación y acceder a las aplicaciones cloud que utilizan este protocolo, como es el caso de Microsoft 365.

Teniendo en cuenta la manera en la que está diseñado el inicio de sesión de Microsoft 365, el ciberdelincuente podría obtener acceso a la cuenta de su objetivo por completo, incluyendo correos, documentos, contactos o datos, entre otros. Las nuevas vulnerabilidades detectadas podrían servir asimismo para llegar a otros servicios en la nube ofrecidos por Microsoft, entre los que se encuentran entornos de producción y desarrollo como Azure y Visual Studio.

El hallazgo de estas vulnerabilidades ha sido anunciado y demostrado por Proofpoint en el evento virtual con usuarios Proofpoint Protect. En ciertos casos el atacante podía falsear su dirección IP para eludir la autenticación multifactor simplemente manipulando el encabezado de la solicitud. En otros momentos, solo alterando el encabezado del usuario-agente, el IPD identificaba erróneamente el protocolo y creía que estaba empleando una autenticación moderna. Por su parte, Microsoft registraba en todos los casos la conexión como autenticación moderna, debido a que el exploit pivota del protocolo heredado al moderno. Así, los administradores y profesionales de seguridad que vigilan al inquilino pensarían que la conexión se ha realizado mediante autenticación moderna, sin ser conscientes de la situación y de los riesgos que esta conlleva realmente.

Desde la compañía comentan que lo más probable es que estos puntos débiles existan desde hace años y que, poniendo en práctica soluciones de proveedor de identidad (IDP), se han identificado las más susceptibles y resuelto sus problemas de seguridad.