Qualys avanza en la mitigación proactiva de vulnerabilidades

- Endpoint

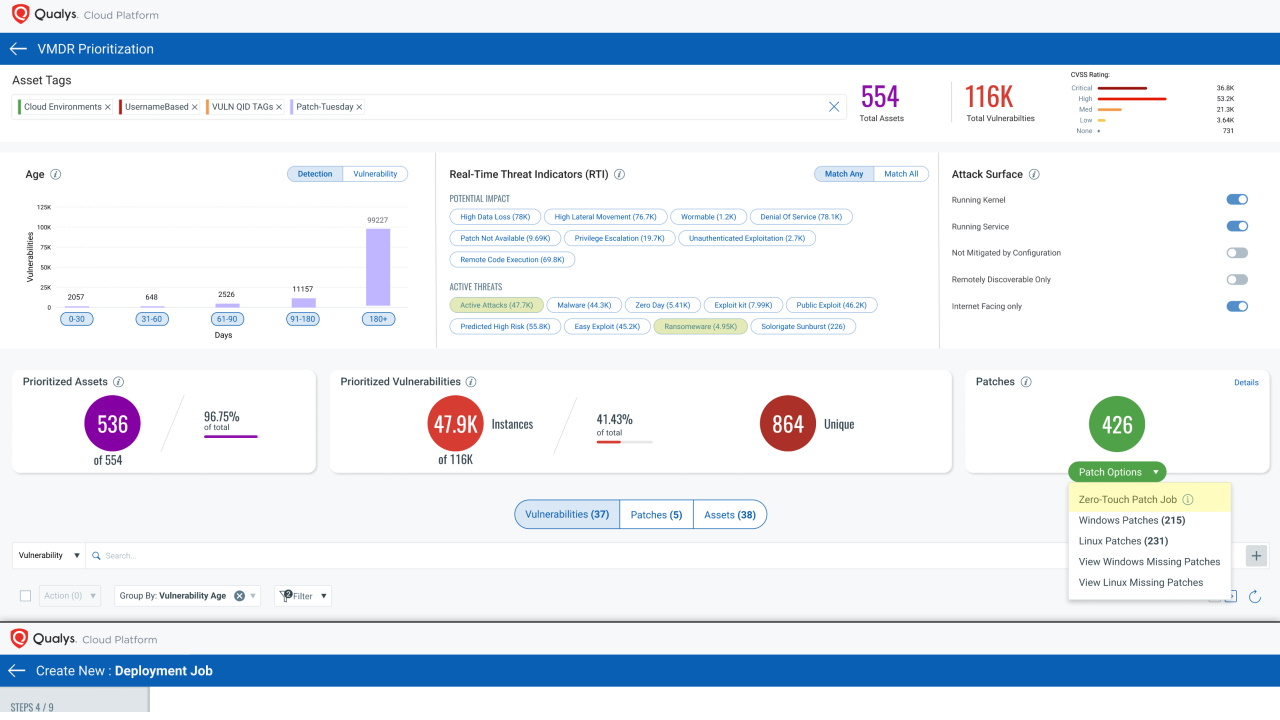

Qualys está integrando capacidades de aplicación de parches sin intervención (Zero Touch) en su sistema Qualys Patch Management. La idea es reducir la superficie de ataque global al garantizar que los endpoints y servidores se actualicen proactivamente en cuanto los parches estén disponibles. Zero-Touch Patch estará disponible a partir de octubre.

|

Recomendados: Microsegmentación, clave para seguridad empresarial Leer Identificación de ataques web Leer |

La integración de esta capacidad en Qualys Patch Management, el sistema de gestión de parches de la firma, facilitará que tanto los endpoints como los servidores reciban los últimos parches en cuanto estén disponibles, lo que reducirá el riesgo de amenazas.

Como explica la firma, la mayoría de los procesos de mitigación de vulnerabilidades involucra a varios equipos y procesos. En primer lugar, una herramienta de análisis para identificar las vulnerabilidades, y después un equipo dedicado para su mitigación. Este es un punto débil para las organizaciones ya que requiere recursos adicionales, costes más elevados y tiempos de exposición más prolongados. La falta de alineamiento entre los procesos de detección de vulnerabilidades y los esfuerzos manuales necesarios para la mitigación son una causa principal del retraso en la aplicación de parches.

Las nuevas prestaciones de automatización inteligente permiten priorizar vulnerabilidades en función de indicadores de amenazas como el ransomware, hacer coincidir vulnerabilidades priorizadas con los parches conocidos y todo bajo un modelo "Configurar y olvidar" (set and forget) para aplicar parches en dispositivos y aplicaciones de forma proactiva según políticas predefinidas. Por ejemplo, una organización puede crear una política para mantener el software Adobe Reader siempre parcheado en todas los PCs portátiles de los empleados.

Así, las empresas podrán reducir el riesgo de amenazas y mejorar el cumplimiento de SLA de vulnerabilidad a un menor coste. Al respecto, la compañía subraya que “los puntos finales se parchean de forma rápida y coherente, a través de la nube, sin necesidad de intervención manual e independientemente de su ubicación o conexión a una red corporativa, lo que reduce el coste de asegurar un vector de ataque prominente. Eliminar la necesidad de utilizar una VPN para la aplicación de parches puede suponer un importante ahorro de costes”.