Automatización y personalización definen el nuevo panorama de amenazas que acechan a las organizaciones

- Content Marketing

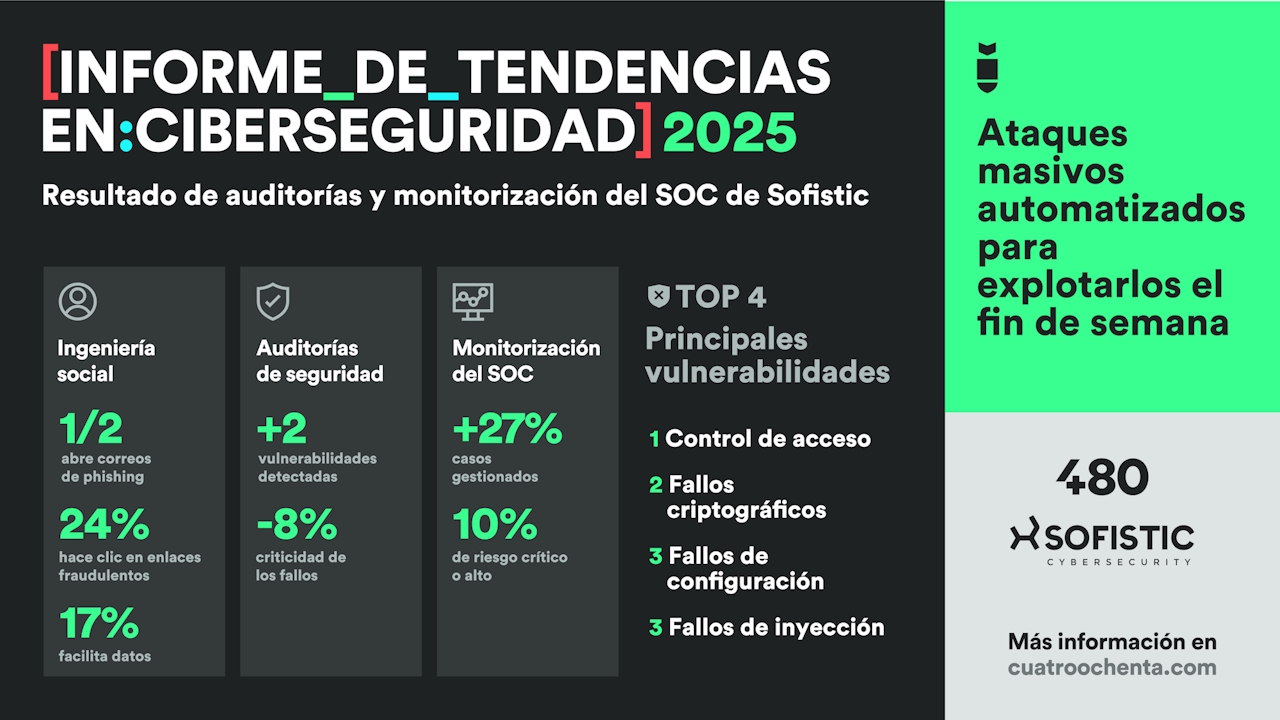

El Informe de tendencias en ciberseguridad 2025 de Sofistic señala que las empresas han visto reducida la gravedad de las vulnerabilidades gracias a una mayor capacidad de monitorización, si bien deben mantener su supervisión para evitar que pequeñas incidencias puedan abrir una ventana a mayores amenazas.

Las tensiones geopolíticas, los conflictos comerciales y las rivalidades económicas -amplificadas por las tecnologías emergentes-, la dependencia de las cadenas de suministro y la sofisticación de los ataques impulsados por IA, son el caldo de cultivo perfecto para un panorama de amenazas mucho más complejo y peligroso.

Por tercer año consecutivo, Sofistic, división de ciberseguridad de la firma de soluciones digitales cloud Cuatroochenta, ha presentado el Informe de tendencias en ciberseguridad 2025 tras analizar las vulnerabilidades descubiertas en más de un centenar de auditorías de seguridad y la monitorización de otras amenazas detectadas en los SOC que la compañía tiene en Panamá, Colombia y España. El reporte señala que el número de vulnerabilidades ha crecido (un 2% más que un año antes), pero la gravedad de éstas se ha visto reducida (un 8% menos).

Los fallos de control de acceso son los más frecuentes detectados a través de las auditorías (26% sobre el total), y los que generan más casos gestionados por el SOC (29%), lo que implica que las acciones tomadas por las organizaciones para responder a estas amenazas están dando sus frutos.

Un ejemplo significativo es el de los ataques de phishing. Según los datos de la investigación, pese a que cada vez hay más usuarios que abren este tipo de correos maliciosos, se ha reducido en un 39% los que clican en los enlaces y en un 31% los que introducen los datos, gracias, según los responsables de la investigación, a las campañas de concienciación y formación puestas en marcha por las organizaciones. Sin embargo, advierten que no se puede bajar la guardia, porque todavía hay usuarios que caen en la trampa y generan huecos de entrada que pueden provocar mayores problemas y repercusiones a las empresas.

¿Cómo se inician los ataques?

Tal y como se indica en las conclusiones del informe, los ataques suelen tener su origen en el uso de sistemas automatizados creados para detectar brechas en las organizaciones, que posteriormente tratan de explotar aprovechando los momentos de mayor vulnerabilidad de las empresas: los fines de semana o los días no laborables.

No obstante, “entre semana se registran más casos y se generan más alertas”, porque al haber más personas en sus puestos de trabajo y equipos conectados, la superficie de ataque suele ser más grande. Así, los ciberdelincuentes emplean acciones de fuerza bruta automatizadas, como intentos de registro o acceso a cuentas, para detectar posibles agujeros en la seguridad de las organizaciones y lanzar ataques los fines de semana o festivos, “cuando hay menos personas trabajando, la concentración y atención es menor y se utilizan dispositivos con menor nivel de protección como los teléfonos móviles".

Clica en la imagen para acceder al informe completo.

Clica en la imagen para acceder al informe completo.

¿Qué hacer ante este panorama de amenazas más complejo?

Si bien en 2024 disminuyó el número de auditorías ejecutadas (-8%), así como de informes derivados de esos análisis (-8%) tras dos años de crecimiento destacable, desde Sofistic señalan que esta reducción no se debe a una menor demanda de este tipo de servicios, sino a la mayor madurez tecnológica de las organizaciones.

Sin embargo, las empresas deben seguir fortaleciendo su seguridad mediante una detección y respuesta de alta velocidad, apoyada en un equipo altamente capacitado y con un elevado nivel de especialización. De forma más concreta, los expertos de esta compañía de servicios de ciberseguridad proponen cuatro recomendaciones de ciberseguridad para este año:

- Estrategia de ciberseguridad integral para acelerar la detección y respuesta, con un enfoque global capaz de identificar vulnerabilidades existentes a través de auditorías, de fortalecer la seguridad con tecnologías específicas y de monitorizar de forma permanente un entorno.

- Poner el foco en los modelos de IA para extremar precauciones ante la sofisticación y personalización de los ataques impulsados a su vez por inteligencia artificial y para ayudar a predecir posibles ciberataques y guiar a las compañías en su investigación y respuesta.

- Evaluar los riesgos de los proveedores para involucrar en la ciberseguridad a toda la cadena de suministro, dado que los atacantes buscan todos los posibles vectores, incluidas las debilidades del entorno externo y colaboradores.

- Fortalecer la cultura de seguridad a través de controles tecnológicos y procesos administrativos sólidos y, sobre todo, de programas continuados de formación y concienciación que capaciten a todas los usuarios.

Descubre más sobre las principales ciberamenazas y consejos para hacerles frente y protegerte en el Informe de tendencias en ciberseguridad 2025 de Sofistic.