Emotet no pierde potencia como "amenaza altamente dañina", según Proofpoint: así actúa ahora

- Actualidad

El 17 de julio Emotet reanudaba su actividad poniendo fin a un parón que duraba ya más de cinco meses y que era el más prolongado desde su aparición. Pese a sus idas y venidas, este malware sigue siendo una de las amenazas más peligrosas en la actualidad y, por eso, Proofpoint ha analizado cómo actúa.

|

Recomendados: España Digital 2025 Leer La persistencia del ransomware Webinar |

Después de un parón que duraba ya más de cinco meses, el actor de amenazas TA542 retomó con fuerza su actividad el pasado 17 de julio, reanudando con fuerza la distribución del malware Emotet a través del correo electrónico. Para los investigadores de Proofpoint, Emotet sigue siendo una de las amenazas más peligrosas en la actualidad, entre otras cosas, por la frecuencia de sus mensajes, porque se dirige a todo tipo de sectores y su volumen de correos ahora es aproximadamente el mismo que antes. “En Proofpoint han llegado a bloquear cientos de miles de mensajes maliciosos, llegando incluso a veces a contabilizarse cerca de un millón en la primera jornada de las campañas individuales del grupo”, señalan.

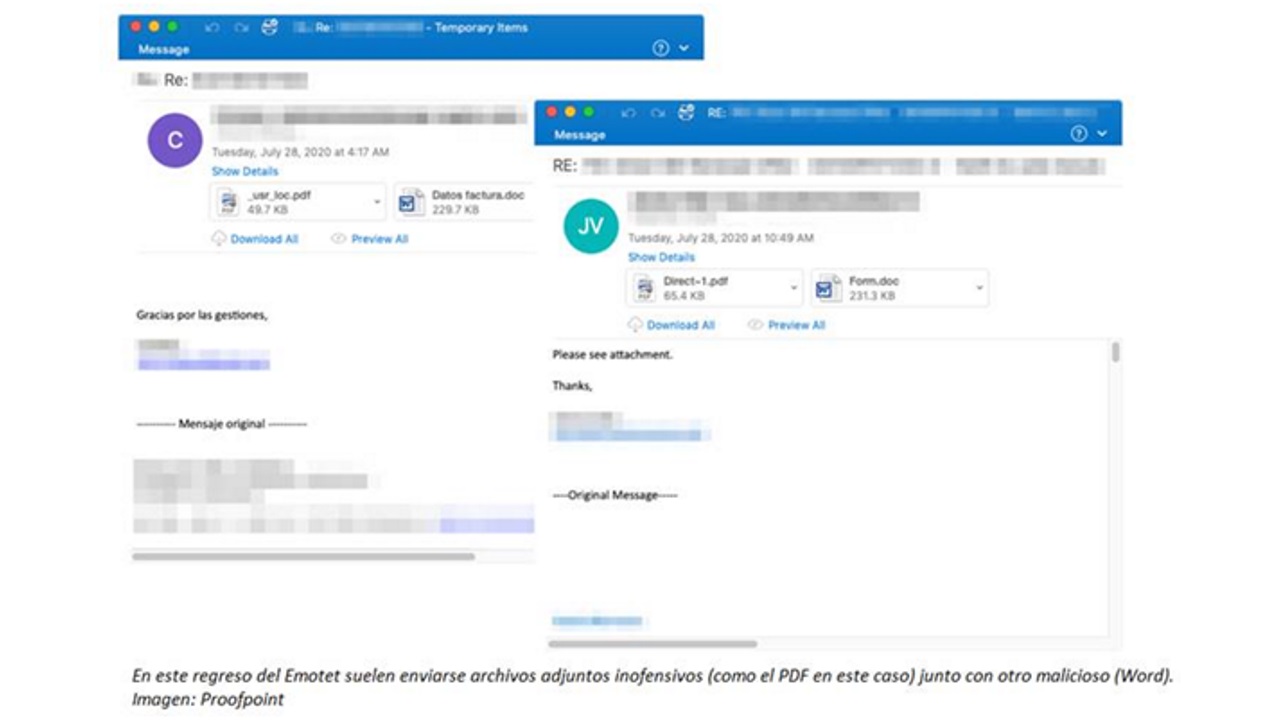

Para sorpresa de los expertos en ciberseguridad, no hay apenas cambios en las tácticas o herramientas que utiliza el TA542, teniendo en cuenta esta pausa tan larga, aunque sí algunas innovaciones. Entre los cambios más significativos están, por un lado, la distribución del asociado Qbot “partner01” como carga útil principal entregada por Emotet en lugar de The Trick, así como el envío de archivos adjuntos inofensivos junto con otros maliciosos.

Al igual que hacía antes, el grupo TA542 continúa utilizando documentos adjuntos en Word, PDF y URLs enlazando a archivos en Word, así como mensajes muy localizados en distintos idiomas, con simples llamadas a la acción y señuelos más bien genéricos, como el empleado “nota fiscal” en mensajes en español, o asuntos de actualidad referentes a la Covid-19. A la lista de países o regiones que ya venía siendo objetivo del TA542 (Alemania, América Latina, Austria, Canadá, España, Estados Unidos, Italia, Japón, Noruega, Países Bajos, Reino Unido, Suiza y Vietnam), se suman otros como Indonesia, Filipinas, India, Indonesia y Suecia.

Otra característica es que buena parte de los emails con Emotet responde a alguna conversación previa a través de esta misma vía, por lo que el asunto empieza con "Re:" o "RE:" y, a continuación, el tema del correo robado.

Aunque las campañas de Emotet se envían normalmente de lunes a viernes, en esta ocasión hubo algunas excepciones, concretamente, el TA542 no mandó emails maliciosos el viernes, 24 de junio; lunes, 3 de agosto; martes, 4 de agosto; ni tampoco entre 17 de julio ni el 18 de agosto.

Con todo, e independientemente de que los ganchos, mecanismos de entrega u objetivos geográficos sean similares a los que se habían observado en un pasado o cambien ahora, lo que sí destaca Proofpoint es que Emotet no ha perdido potencia como amenaza altamente dañina.