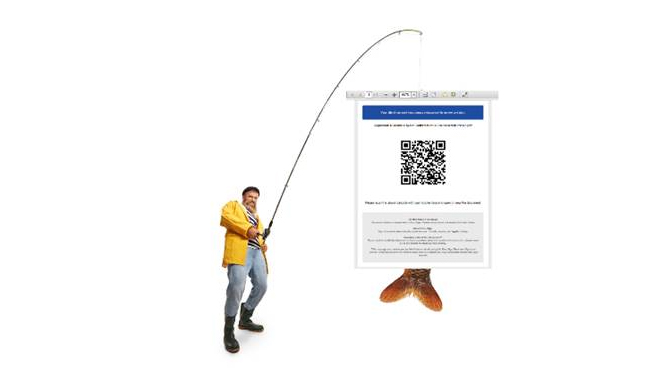

Los ataques con códigos QR fraudulentos se están intensificando

- Endpoint

Los cibercriminales aprovechan los códigos QR de los archivos PDF adjuntos a los emails para robar credenciales de la empresa desde dispositivos móviles. A través del escaneo del código con el teléfono móvil, el trabajador accede a una página de phishing sin saberlo, ya que los móviles suelen estar menos protegidos.

Sophos publica los resultados de la investigación de Sophos X-Ops sobre un nuevo tipo de amenaza: el quishing, una nueva forma de ataque que implica el uso de códigos QR fraudulentos, enviados por correo electrónico por cibercriminales, para eludir las medidas de seguridad de phishing establecidas por las empresas.

Este código QR fraudulento, incrustado en un documento PDF adjunto a un correo electrónico, adopta la forma de un mensaje sobre nóminas, beneficios para empleados u otros documentos oficiales que una empresa podría enviar a un trabajador. Como los códigos QR no son legibles por ordenador, el empleado debe escanear el código QR con su teléfono móvil.

Este código enlaza con una página de phishing, que el trabajador puede no reconocer como maliciosa, ya que los teléfonos suelen estar menos protegidos que un ordenador. El objetivo de los ciberatacantes es obtener las contraseñas de los empleados y sus tokens de autenticación multifactor (MFA) para acceder al sistema de una empresa, saltándose las medidas de seguridad establecidas.

“Dedicamos una cantidad considerable de tiempo a cribar todas los modelos de spam que teníamos para encontrar ejemplos de quishing”, comenta Andrew Brandt, investigador principal de Sophos X-Ops. “Nuestra investigación revela que los ataques que explotan este modo específico se están intensificando, tanto en términos de volumen como de sofisticación, especialmente en lo que se refiere a la apariencia del documento PDF”.

Grupos delictivos

Además de las tácticas de ingeniería social, la calidad de los correos electrónicos, los archivos adjuntos y los gráficos de los códigos QR, estos ataques parecen estar creciendo también en términos de organización. De hecho, algunos ciberatacantes ofrecen herramientas as-a-service para ejecutar campañas de phishing utilizando códigos QR fraudulentos.

Además de funciones como la evasión de CAPTCHA o la generación de proxies de direcciones IP para eludir la detección automática de amenazas, estos grupos delictivos ofrecen una sofisticada plataforma de phishing que puede obtener las credenciales o tokens MFA de las víctimas.

A pesar del continuo desarrollo de nuevos tipos de ataque, las empresas pueden protegerse de los ataques contra sus sistemas equipándose con las herramientas adecuadas, fomentando una cultura y un entorno de trabajo adecuados y rodeándose de proveedores de seguridad.