El arduo camino hacia la seguridad en 5G

- Content Marketing

La 5G está abriendo un nuevo abanico de oportunidades para la conectividad, beneficios que, por desgracia, también conllevan importantes riesgos para la confidencialidad e integridad de los datos. La seguridad, por tanto, debe ser tenida en cuenta, y según la expansión de 5G da lugar a redes más complejas, con nuevas vulnerabilidades y mayores riesgos, crecer en consecuencia.

A este respecto, ABI Research prevé que los ingresos totales por seguridad de redes 5G prácticamente se duplicarán entre 2023 y 2026, pasando de 3.900 millones de dólares a 9.200 millones en esos tres años. Dicho incremento coincidirá con la adopción de 5G por parte de la mitad de los operadores del mundo para esa fecha.

Redes mucho más complejas

Aunque el desarrollo de las normas de seguridad de la 5G es todavía un trabajo en curso, y la mayor parte se está llevando a cabo en organizaciones de desarrollo de normas (SDO), la amplitud de los temas tratados en los grupos de trabajo de dichas entidades demuestra la complejidad de las redes 5G, que suponen un cambio radical con respecto a las anteriores generaciones de telefonía móvil. Las partes interesadas deben hacer frente no solo a los riesgos y vulnerabilidades inherentes a 4G que se trasladan durante la transición a 5G No Autónomo (NSA), sino también a las nuevas incógnitas que surgirán cuando se logre la 5G Autónoma (SA).

Y es que, muchas tecnologías de seguridad desarrolladas para 3G/4G ya no serán aplicables, por lo que será necesario idear nuevos métodos y tecnologías diferentes para la seguridad de los datos en 5G. El trabajo que están realizando las distintas SDO para desarrollar especificaciones y normas de seguridad 5G es importante, pero es solo un primer paso y no resolverá todos los problemas de la implantación. Esto significa que las partes interesadas, ya sean operadores, proveedores de equipos de red (NEP), proveedores externos o clientes, deben mantener la mente abierta y ser flexibles a la hora de cumplir tanto los requisitos de las normas como los suyos propios, sin comprometer el rendimiento, la latencia o la seguridad.

La 5G supone un cambio significativo hacia un ecosistema más abierto, flexible y programable, que abre la infraestructura a nuevos participantes y nuevos tipos de usuarios. Esto significa que hay muchas incógnitas sobre cómo se utilizará finalmente la tecnología y, por tanto, sobre los riesgos que surgirán.

Enfoques de seguridad: Tecnologías y proveedores

Con el despliegue de 5G aún en sus fases iniciales, y la ubicuidad de 5G SA a varios años vista, es clave ahora que las partes interesadas trabajen realmente para superar los retos ya citados.

La seguridad tiene muchas funciones que desempeñar en las redes 5G, y aparecerán otras diferentes con los nuevos despliegues y la madurez de la tecnología. Desde el punto de vista de la privacidad y la seguridad de los datos, cabe destacar algunos principios clave que son relevantes hoy en día, como la autenticación, seguridad y privacidad del usuario; la gestión centralizada de claves y políticas de acceso a datos; y el cifrado de datos confidenciales en los planos de control, usuario y gestión.

De igual modo, el control de acceso de usuarios con privilegios; el registro exhaustivo y la auditoría del acceso a los datos; la automatización de la seguridad o la confianza cero son elementos clave para instaurar un ecosistema 5G completamente fiable.

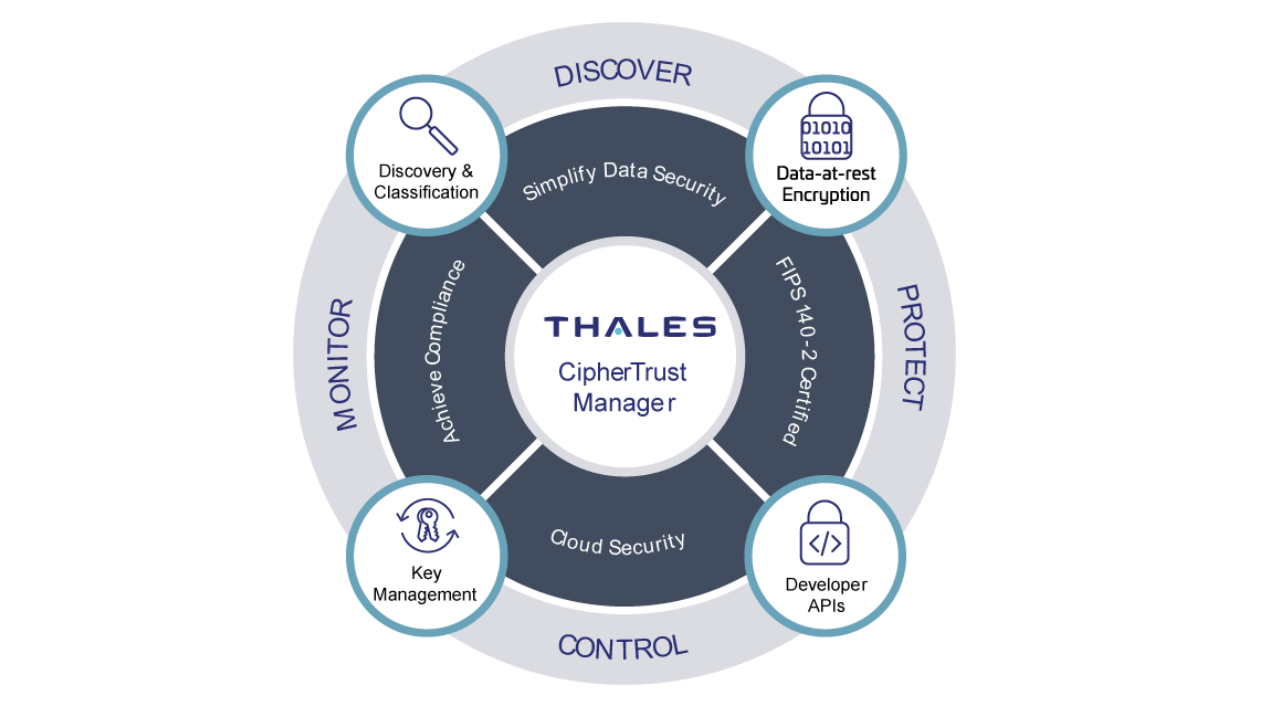

Las tecnologías específicas que pueden utilizarse para hacer posibles estos conceptos varían en cuanto a la forma en que pueden desplegarse, ya sea mediante hardware, software o servicios. En última instancia, pueden reducirse hasta cierto punto, especialmente mediante el uso de módulos de seguridad de hardware (HSM), aplicaciones de cifrado y soluciones de gestión de claves. Implantar estas soluciones de forma eficaz significa encontrar el proveedor adecuado con tecnologías de confianza adaptadas a la 5G.

Respondiendo a los retos en 5G

En el ámbito del cifrado, los líderes en seguridad como Thales, ofrecen una serie de soluciones que pueden responder a los retos específicos de la privacidad y la protección de datos en 5G, como Luna Network HSM, CipherTrust Transparent Encryption (CTE) o Thales High Speed Encryption (HSE).

Como un módulo de seguridad de hardware conectado a la red, Luna Network HSM proporciona protección de alta seguridad para las claves de cifrado utilizadas por las aplicaciones en entornos locales, virtuales y en la nube. Por su parte, CTE salvaguarda los datos persistentes para el despliegue de contenedores (por ejemplo, Kubernetes) y el almacenamiento (a través de soluciones compatibles con la interfaz de almacenamiento de contenedores de Amazon Web Services (AWS) y Azure, entre otros). Por último, HSE es adecuado para infraestructuras físicas y virtuales y puntos finales, ofreciendo cifrado basado en políticas para las capas 2, 3 y 4 simultáneamente con una separación completa de las funciones de seguridad de la capa de transporte.

Todas las soluciones de Thales, que Exclusive Networks ofrece a sus partners en el mercado ibérico, están preparadas para la postcuántica, son compatibles con todos los algoritmos cuánticos finalistas del NIST y permiten a Thales incluir nuevos mecanismos cuánticos de acuerdo de clave segura en sus líneas de productos.