La necesaria colaboración de todos los actores del sector, principal conclusión del congreso del CCN

- Actualidad

Las XVIII Jornadas STIC CCN-CERT | VI Jornadas de Ciberdefensa ESPDEF-CERT se celebraron los días 26, 27 y 28 de noviembre en el Kinépolis de Madrid, con la presencia de la ministra de Defensa, Margarita Robles, y de la secretaria de Estado directora del Centro Nacional de Inteligencia, Esperanza Casteleiro, en el acto de inauguración. El congreso puso el foco en las estrategias de ciberseguridad para fortalecer la postura de seguridad del Estado.

Una muestra de la vocación de comunicación del evento es el lugar elegido, los cines Kinépolis de la capital. Es un congreso particularmente centrado en los contenidos de las conferencias. Las enormes salas de cine, llenas hasta el punto de que había sesiones en las que una parte del público se quedaba de pie, son un marco perfecto para las conferencias. No tanto las zonas de exposición, en las que se hacía difícil moverse por la cantidad de gente que había, lo que complicaba el networking, a menos que practiques el networking a codazos.

La palabra que resume el congreso es “colaboración”. Cuando, hace no tantos años, en una mesa redonda sobre ciberseguridad, junté a representantes de la Guardia Civil y la Policía Nacional, estuvieron a gusto entre sí, pero un tanto extrañados porque no era muy habitual que tuviesen ese tipo de interacción. Hoy la cosa ha cambiado radicalmente. Las jornadas del CCN tuvieron una intervención muy destacada de ambos cuerpos, a menudo en los mismos paneles, y también con la participación del Mando Conjunto de Ciberdefensa y de la Oficina de Coordinación de Ciberseguridad.

Hay que tener en cuenta que en esa amalgama hay representados hasta tres ministerios: Defensa, Interior y el Transformación Digital y de la Función Pública. Esta complejidad de competencias es una de las razones, como se explicó durante el congreso, de la demora en la trasposición legislativa de la normativa NIS2. A nivel técnico, la responsabilidad de la ciberseguridad recae en el CCN-CERT para el sector público, el ESPDEF-CERT para la defensa (reunidos los dos en este congreso) y el INCIBE-CERT para el sector privado, que tiene su propio evento.

Solo la gobernanza de la ciberseguridad que requiere no ya la trasposición legal de NIS 2, sino su implantación efectiva, exige un cambio organizativo que no es fácil de solucionar. En varias de las mesas redondas que hemos realizado este año los CISO reclamaban una mayor simplificación del reporting, teniendo en cuenta la cantidad de entidades diferentes a las que tenían que comunicar un incidente de ciberseguridad que pusiera en riesgo los datos.

En el congreso se señaló que la trasposición de NIS2 era cuestión de semanas, aunque no hay confirmación de fecha y parece que como mínimo habrá que esperar hasta inicios de 2025 |

En el evento quedaron claros dos mensajes en este sentido. Por un lado, hay voluntad de colaboración y compartición de información, al menos por parte de todos aquellos que realmente trabajan en la ciberseguridad. Por otro, respecto a la trasposición de NIS2… Que se acerca, pero nadie se atreve a ponerle una fecha concreta. Se dijo que era cuestión de semanas, pero parece que como mínimo habrá que esperar hasta inicios de 2025.

Un sector que se mueve acompasado

Con todo, uno de los mensajes centrales del evento ha sido la colaboración. Y no solo entre los organismos públicos que velan por la ciberseguridad, sino también por parte de los proveedores de este segmento. Hay en el ámbito de la ciberseguridad cierta comunión de mensajes que no se da en otros sectores. Pongamos, por ejemplo, la inteligencia artificial generativa. Hay una considerable diferencia entre las propuestas de los proveedores del ramo y la realidad de quienes la implantan, o no, en sus empresas.

Eso es algo que no ocurre con la ciberseguridad. Los proveedores no necesitan vender titulares. Los titulares se hacen solos porque responden a una realidad basada en datos, que reflejan la enorme intensificación de los ataques. Y es exactamente lo mismo que te dicen los CISO: han sentido ese aumento de las amenazas en su día a día y también la sofisticación de los ataques que reciben.

En España las redes 5G están en manos privadas, pero son muy relevantes para la Seguridad del Estado, lo que requiere una colaboración entre todas las partes para asegurar, literalmente, su despliegue |

Todo ello hace que el sector se mueva acompasado en una misma dirección. Las empresas son cada vez más conscientes de la importancia de la ciberseguridad para sus operaciones; las entidades de las Administraciones Públicas que trabajan en este ámbito animan a que haya una mayor comunicación y colaboración y saben de la importancia de los proveedores. Y las normativas que llegan desde la Unión Europea están destinadas a fortalecer la ciberresiliencia y la postura común de seguridad.

Un buen ejemplo de ese modelo colaborativo se vio en el congreso con la seguridad de las 5G. Recordemos que es un segmento mucho más sensible de lo que parece y ha tenido un rol importante en la geopolítica internacional a cuenta de su seguridad, un poco mezclado con la lucha de intereses comerciales entre Estados Unidos y países asiáticos como China. En España las redes 5G están en manos privadas, pero son muy relevantes para la Seguridad del Estado, lo que requiere una colaboración entre todas las partes para asegurar, literalmente, su despliegue.

La seguridad de las 5G

Fue muy interesante ver en una misma mesa a representantes de Telefónica (Patricia Díez, global security director for Networks and Systems), Vodafone Spain (Laura Baus, head of Cybersecurity), MasOrange (José Ramón Monleón, Third Party Risk Management & Awareness) y DIGI (Neil David Roberts Pons, responsable de Seguridad de la Información), junto al portavoz de la Secretaría de Estado de Telecomunicaciones e Infraestructuras Digitales (Andrés Ruiz, subdirector general de Integridad de las Telecomunicaciones).

Más allá de constatar que el 5G todavía no ha despegado como se esperaba, la mesa sirvió para ver cómo han colaborado las operadoras en el planteamiento de seguridad que ya está trasladado a la legislación vigente. No dio la impresión de que hubieran actuado como un lobby para arrimar el ascua a su sardina, sino de un trabajo colaborativo para definir el estándar de seguridad que requieren las 5G.

La construcción física del Centro de Operaciones de Seguridad 5G se inició a principios de este año y en estos momentos cuenta ya con más 35 expertos en ciberseguridad |

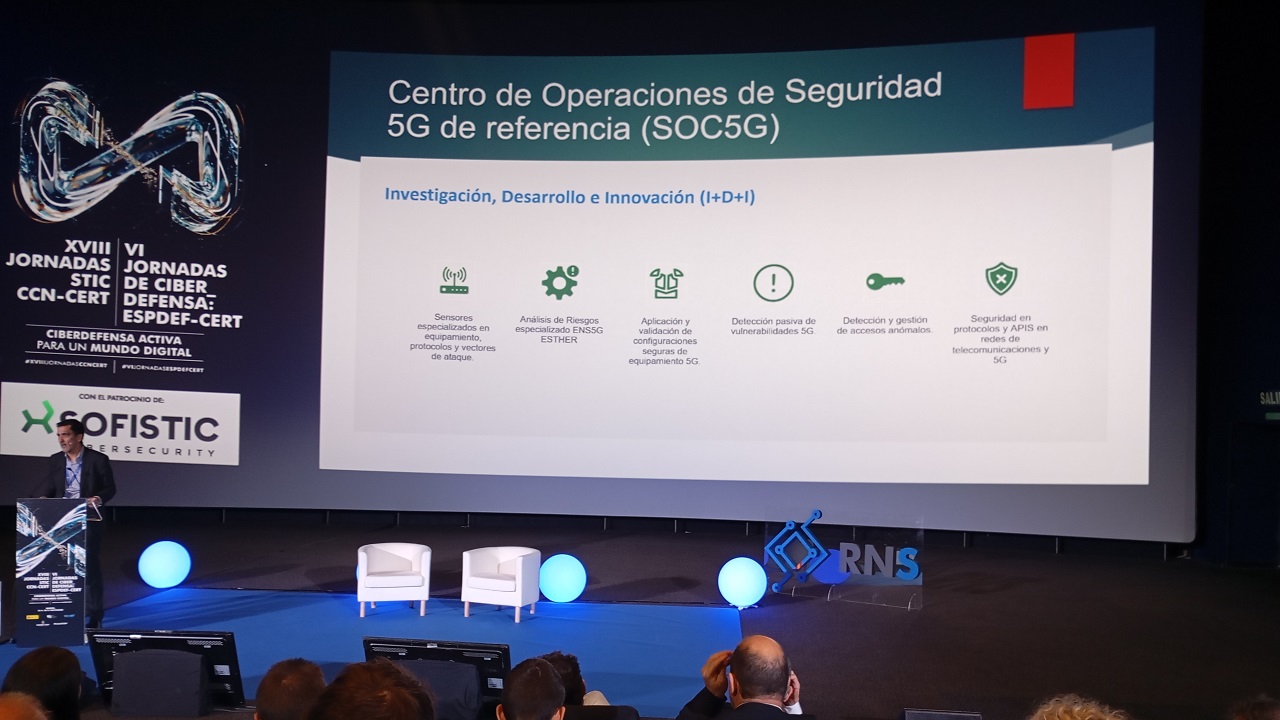

La presentación del Centro de Operaciones de Seguridad 5G público, el primero que se está desarrollando en todo el mundo, corrió a cargo precisamente de Andrés Ruiz, subdirector general de Integridad de las Telecomunicaciones en la SETID y fue uno de los momentos más interesantes de las jornadas. Presentado en primicia, se dieron sus claves principales, entre las que destacamos aquí su objetivo de apoyar a los sujetos obligados por la normativa del ENS 5G (operadoras, suministradoras y usuarios corporativos) y su puesta a punto completa, esperada para finales de 2025, aunque ya desde enero iniciará sus servicios básicos.

Nuevamente, en la presentación del SOC 5G destacó un elemento: la voluntad de colaboración y cooperación. Aunque en última instancia en un órgano dependiente del Ministerio para la Transformación Digital y de la Función Pública, en el Consejo Asesor que guiará sus actuaciones estarán representados todos los órganos relevantes en ciberseguridad, desde el Mando Conjunto del Ciberespacio y el CNPIC hasta el Centro Criptológico Nacional o el INCIBE.

Merece la pena detenerse en otra de las mesas redondas del encuentro, con un título muy clarificador: “La colaboración frente a la cibercriminalidad y por la ciberseguridad: las dos caras de un esfuerzo compartido”. La mesa contó con Juan Salom Clotet, jefe de la Unidad de Coordinación de Ciberseguridad de la Guardia Civil; Elvira Tejeda de la Fuente, fiscal de Sala de Criminalidad Informática y coordinadora nacional contra la Criminalidad Informática; Víctor Calleja Carrillo, investigador del cuerpo Judicial de la Policía Nacional, y Álvaro Gascón, jefe del área de Respuesta a Incidentes del CCN, con Álvaro de Lossada, de la Oficina de Coordinación de Ciberseguridad, como moderador.

Entre los momentos interesantes de la mesa, Víctor Calleja detalló un caso exitoso de colaboración público-privada que había derivado en la detención de cibercriminales y Elvira Tejeda rompió una lanza a favor de un cambio normativo que permitiese a los fiscales iniciar las instrucciones, con la supervisión de un juez de garantía. Pero sobre todo se hizo hincapié en la importancia de los esfuerzos conjuntos para poder combatir eficazmente el cibercrimen.

Y, también, inteligencia artificial

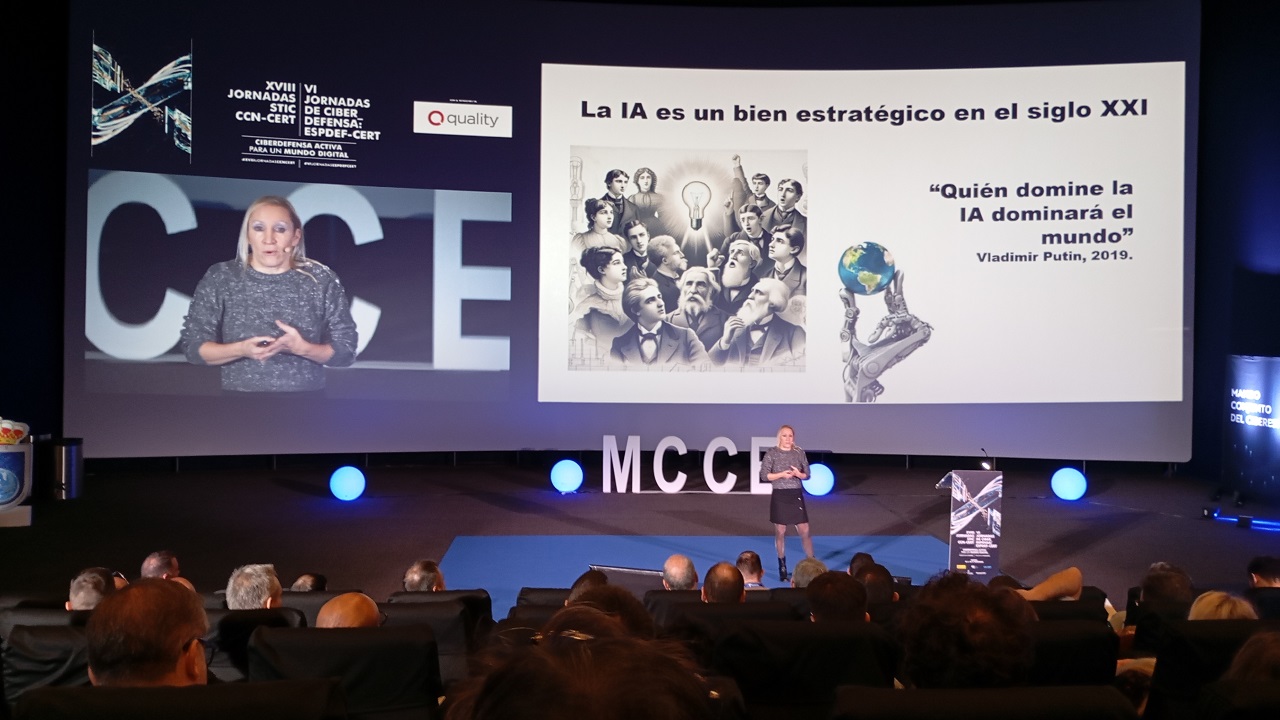

Mucho he tardado en escribir de inteligencia artificial generativa. Fue otra de las protagonistas del congreso con diferentes sesiones y paneles, que menos de lo que hubiera esperado en un congreso de ciberseguridad. De todas ellas, destacó la presentación “Ciberdefensa en un mundo plagado de IA”, de Icía Masid Urbina, quien desde ISDEFE trabaja para el Mando Conjunto del Ciberespacio. La experta detalló el modo en que la IA está teniendo un rol clave en la geopolítica internacional y en los conflictos activos, así como en las estrategias de ciberdefensa.

Para quien todavía le quedara cuerpo después de dos días de congreso, para el tercero se quedó un tema muy interesante: la criptografía post-cuántica. Quizá el tipo de presentaciones que hubo sobre ella (algunos proveedores y un investigador del CSIC) nos da una idea del estado en el que está. Lo de la informática cuántica es una especie de hype silencioso: nunca ha llegado a ser una tendencia como la IA generativa, pero desde hace mucho tiempo no se deja de hablar de ella. Y piano, piano, algún día llegará.

Es difícil dar una idea fiel de un congreso como este, entre otras cosas, porque uno no se puede desdoblar. Ha habido buenos ejemplos de investigaciones sobre ciberseguridad, tanto por parte de las Fuerzas y Cuerpos de Seguridad como de algunos proveedores, como Josep Albors, de ESET, que detalló algunos ataques dirigidos a algunos usuarios de Android en una de sus dos presentaciones, o Federico Teti, de Zscaler, quien detalló el trabajo de la Operación Endgame.

Un congreso imprescindible para la difusión de la ciberseguridad, que presenta un valor muy alto por el foco puesto en la calidad de las conferencias y las mesas redondas |

Ha habido un volumen muy alto de presentaciones de proveedores, buena parte de ellos aglutinadas en las sesiones de tarde, aunque hay que decir en su favor que han intentado dar perspectivas muy prácticas o técnicas, lo que les da un mayor valor. Entre otros, se han tocado temas de Zero Trust, automatización de la ciberseguridad, protección de la identidad, inteligencia artificial y normativos, con NIS2 y ENS como protagonistas.

También hubo algunas ponencias de investigadores y expertos independientes y algunos representantes de Administraciones Públicas, más allá de todas las mencionadas, como el Ayuntamiento de Gijón y el de Madrid o la Agencia Espacial Española. En conjunto, un congreso imprescindible para la difusión de la ciberseguridad, que presenta un valor muy alto por el foco puesto en la calidad de las conferencias y las mesas redondas.