CCN-CERT propone un Decálogo Básico de Seguridad

- Actualidad

El nuevo Informe de Buenas Prácticas del CCN-CERT busca concienciar y facilitar el uso seguro de las Tecnologías de la Información y la Comunicación (TIC).

El CCN-CERT ha hecho público su Informe de Buenas Prácticas CCN-CERT BP-01/16, en el que se detallan algunos de los aspectos más destacados en este campo, así como una serie de medidas fundamentales a la hora de mantener la seguridad en las Tecnologías de la Información y la Comunicación (TIC).

|

También puedes leer... Directrices para el Data Protection Office (DPO) Cinco pasos para hacer del Data Masking una realidad |

Tal y como señala en la introducción de este informe, el Centro Criptológico Nacional considera que “la concienciación, el sentido común y las buenas prácticas son las mejores defensas para prevenir y detectar contratiempos en la utilización de sistemas TIC” y, aunque no existe un sistema que garantice al 100% la seguridad, es preciso combinar diferentes prácticas para proporcionar un nivel de protección mínima. Entre ellas se incluyen: análisis y gestión de riesgos, gobernanza, vigilancia y planes de contingencia.

Factores de la amenaza (APT); la Deep Web, o internet profunda (red TOR y Bitcoins); aplicaciones (cifrado de datos, cortafuegos, aplicaciones antimalware, borrado seguro de datos, etc.) y navegación segura son algunos de los aspectos que aborda este informe de buenas prácticas.

Además, se añaden capítulos dedicados al correo electrónico virtualización, seguridad en dispositivos móviles y redes inalámbricas, mensajería instantánea, redes sociales e Internet de las cosas (IoT); así como un apartado centrado en las mejores prácticas para la implantación de una Política de Seguridad en las organizaciones: gobernanza, gestión de la configuración, vigilancia, continuidad de negocio/política de respaldo y gestión de incidentes.

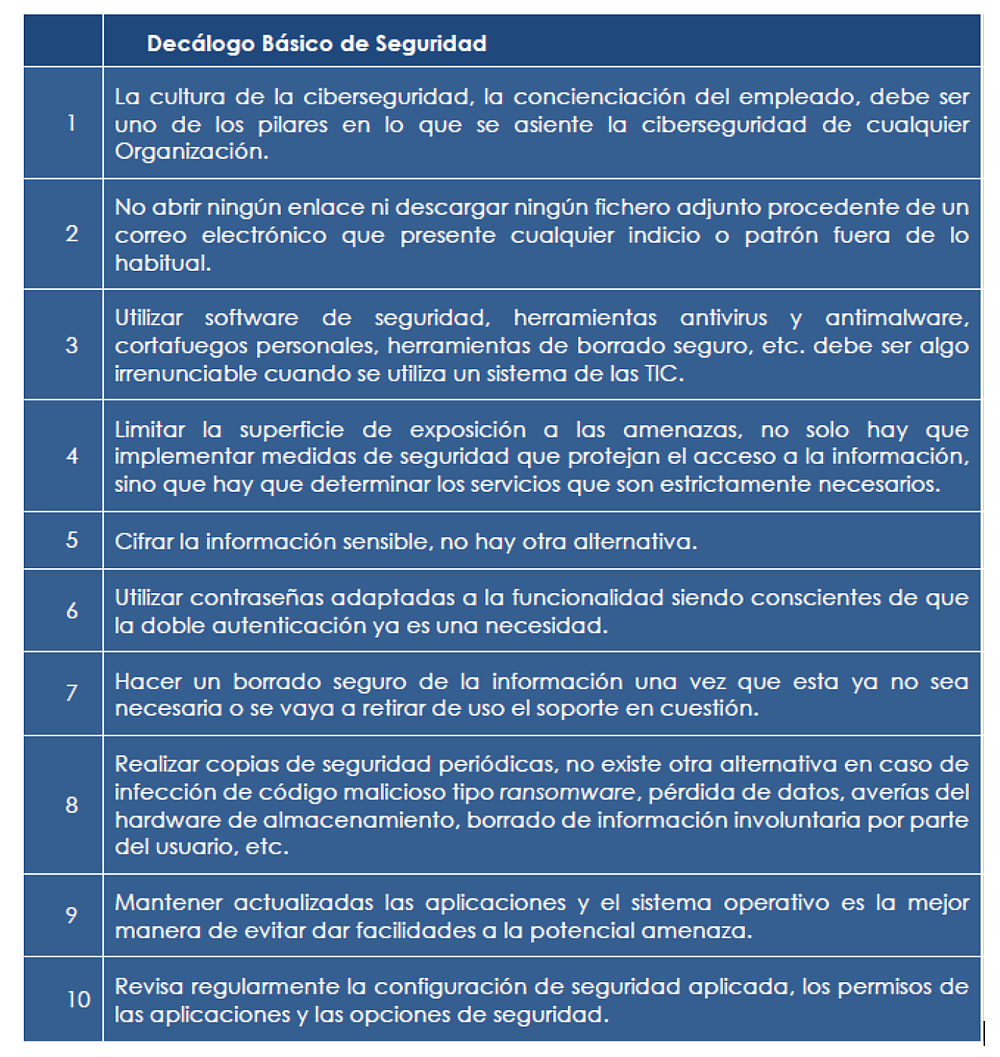

El informe, que puede descargarse desde este enlace, concluye con el siguiente “Decálogo Básico de Seguridad”: