Karspersky ha informado del descubrimiento de un malware minero, altamente sofisticado y con capacidades de espionaje, que ha pasado cinco años sin ser detectado y ha infectado a más de un millón de personas.

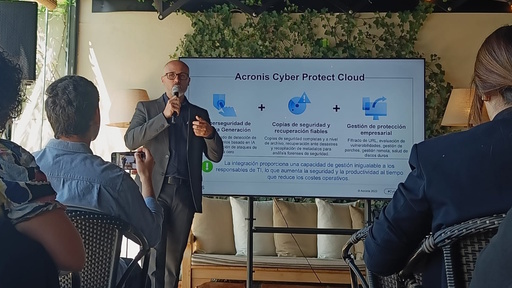

ENCUENTROS ITDM GROUP

En este encuentro ITDM Group analizamos cómo está progresando la industria sanitaria en su transformación digital y cómo impactarán las últimas tendencias e innovaciones tecnológicas a lo largo de este año. Para ello contamos con la colaboración de expertos de SEMIC (partner de Hewlett Packard Enterprise), TEHTRIS, THALES y B-FY.