El eMail sigue siendo una de las principales vías de ataque

- Vulnerabilidades

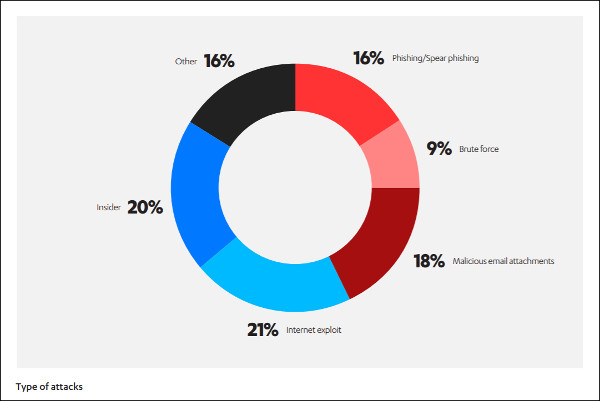

Más de un tercio de todos los incidentes de seguridad empiezan con un phishing o un adjunto malicioso enviado por correo electrónico a los empleados de una compañía, según un informe de F-Secure.

|

También puedes leer... |

El eMail continúa siendo uno de los mayores vectores de ataque contra las organizaciones. Según un informe de F-Secure, un tercio de los incidentes de seguridad empiezan con un mensaje de phishing o un adjunto malicioso.

El Incident Response Report de F-Secure recoge que la fuente más común de infracciones es explotar las vulnerabilidades en los servicios de Internet de una organización, que representaron aproximadamente el 21% de los incidentes de seguridad investigados. Pero el phishing y los correos electrónicos con archivos adjuntos maliciosos juntos representaron aproximadamente el 34 por ciento de las infracciones, lo que Tom Van de Wiele, consultor principal de seguridad de F-Secure, dice que hacer ataques por correo electrónico es un problema mucho mayor para las organizaciones.

Según Van de Wiele, explotar vulnerabilidades es habitual en los ataques oportunistas, pero las brechas que se generan a través de email son más comunes; “La gente necesita pensar antes de hacer clic en archivos adjuntos y enlaces, pero las presiones de muchos trabajos anulan esta lógica, que los atacantes entienden y explotan”, dice el experto de F-Secure.

El informe de la compañía finlandesa dice también que las amenazas internas representaron una quinta parte de los incidentes de seguridad, que el 13% de las investigaciones resultaron ser falsas alarmas y tras una brecha de seguridad la propagación del malware fue la acción posterior más común con el objetivo de obtener ganancias financieras, pero también para espiar o mantener el acceso para propósitos futuros.