El riesgo del shadow IT, en cifras

- Cloud

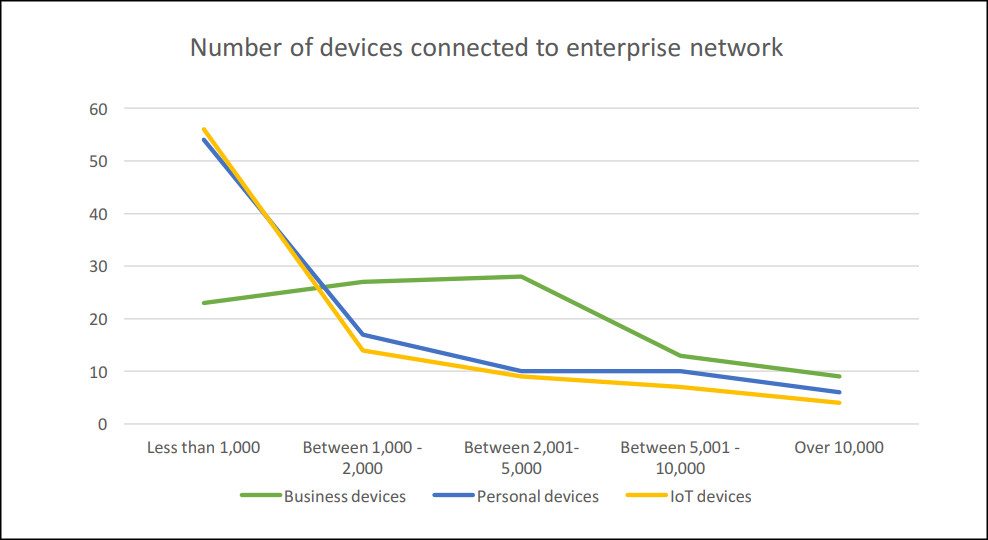

Un tercio de las empresas de Alemania, Inglaterra y Estados Unidos dicen que hay más de 5.000 dispositivos personales conectados a sus redes cada día, según Infoblox.

|

También puedes leer... Privacidad y protección de datos en aplicaciones móviles |

Un nuevo informe, en esta ocasión de Infoblox y titulado “What is lurking on your network: Exposing the threat of shadow devices”, vuelve a poner el dedo en la llaga del Shadow IT. Dice la compañía que las redes empresariales de Estados Unidos, Alemania e Inglaterra tienen, literalmente, miles de dispositivos personales ocultos, como computadoras portátiles, teléfonos móviles o libros electrónicos, así como dispositivos del Internet de las cosas que se conectan a su red.

De manera más concreta, el 35% de las empresas hablan de más de 5.000 dispositivos personales conectados a sus redes cada día. Los empleados de Inglaterra y Estados Unidos admiten la conectividad por una serie de razones, incluido el acceso a social media (39%), además de para descargar aplicaciones (23%), juegos (13%) y películas (7%). “Estas prácticas exponen a las empresas a ataques de ingeniería social, phishing e inyección de malware”, asegura Infoblox en su estudio.

Otro tercio de las empresas de los países antes mencionados dicen tener más de 1.000 dispositivos IoT en la sombra conectados a sus redes un día normal. Un 12% de empresas inglesas dicen tener más de 10.000.

Los dispositivos personales más comunes que se pueden encontrar en las redes empresariales incluyen: pulseras de fitnes (49%); Asistentes Digitales como Amazon Alexa (47%); Televisores Inteligentes (46%); electrodomésticos inteligentes (33%); consolas de juegos (30%). Explica Infoblox que estos dispositivos son fácilmente detectables por los ciberdelincuentes a través de motores de búsqueda para dispositivos conectados a Internet, como Shodan, que permite identificar una gran cantidad de dispositivos en redes empresariales que pueden ser atacados por vulnerabilidades.

Aunque un 88% de los responsables de TI dicen en el estudio que creen que sus políticas de seguridad son “efectivas” o “muy efectivas”, casi una cuarta parte de los empleados de Estados Unidos y UK encuestados no sabían que su organización tenía una política de seguridad.

Además, de los que sí saben que su organización tiene una política de seguridad para dispositivos conectados, un 20% de los de Reino Unido dijeron que “nunca” o “raramente” la seguían. Y sólo una quinta parte de Estados Unidos y UK aseguraban seguirla al pie de la letra.

Dice Gary Cox, Technology Director, Western Europe de Infoblox, que las redes “deben ser una línea de defensa” y que “obtener visibilidad total de todos los dispositivos conectados, ya sea en sus instalaciones o en itinerancia, así como usar soluciones DNS inteligentes para detectar comunicaciones anómalas y potencialmente maliciosas hacia y desde la red, puede ayudar a los equipos de seguridad a detectar y detener a los cibercriminales”.